LockCrypt Ransomware. إصلاح الكمبيوتر المصاب

كان برنامج الفدية الخبيثة الأضعف نسبيًا ، LockCrypt ، يعمل تحت الرادار لتنفيذ هجمات منخفضة النطاق للجرائم الإلكترونية منذ يونيو 2017. وكان أكثر نشاطًا في فبراير ومارس من هذا العام ، ولكن نظرًا لحقيقة أنه يجب تثبيت برامج الفدية الضارة يدويًا على الأجهزة حتى تصبح سارية المفعول ، لم تشكل تهديدًا كبيرًا مثل بعض أشهر برامج الفدية الإجرامية المشفرة ، ومن بينها GrandCrab. عند التحليل (من أ عينة تم الحصول عليها من VirusTotal) من قبل شركات مكافحة الفيروسات مثل شركة BitDefender الرومانية و MalwareBytes Research Lab ، اكتشف خبراء الأمن العديد من العيوب في برمجة برامج الفدية التي يمكن عكسها لفك تشفير الملفات المسروقة. باستخدام المعلومات التي تم جمعها ، أصدرت BitDefender ملف أداة فك التشفير قادر على استعادة الملفات على جميع إصدارات LockCrypt ransomware باستثناء الإصدار الأحدث.

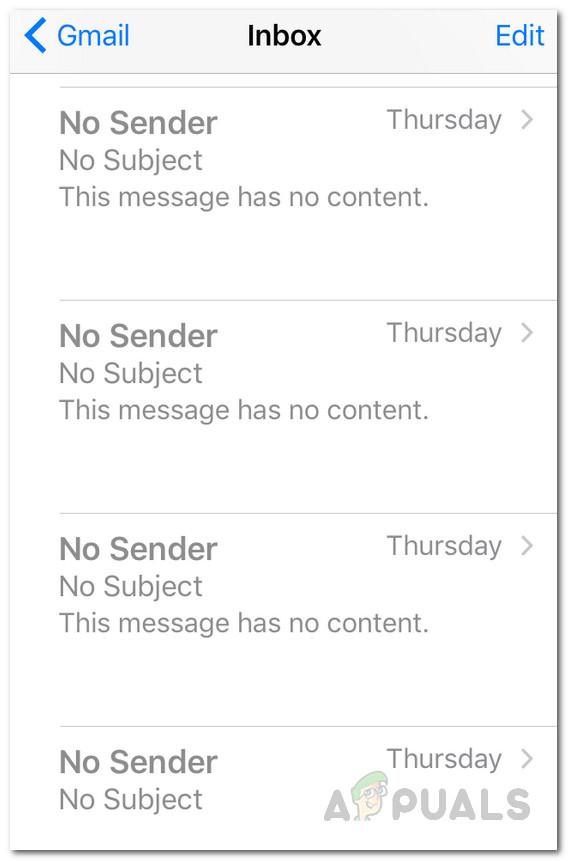

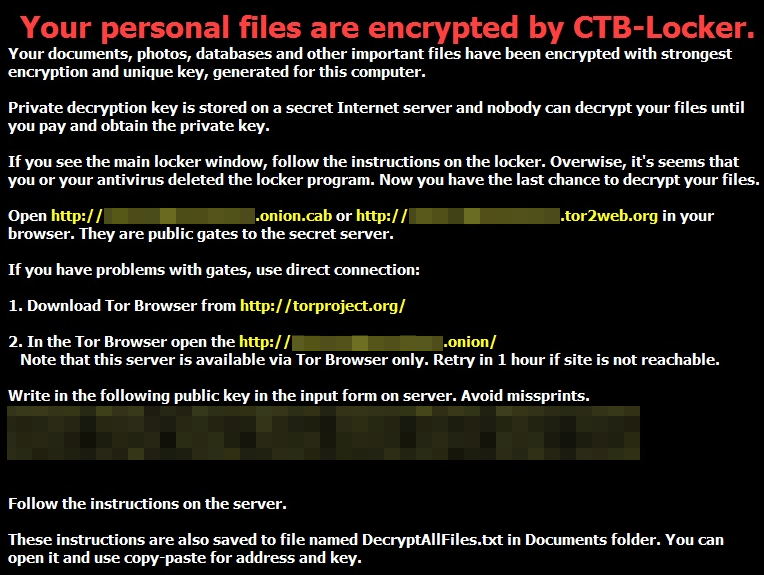

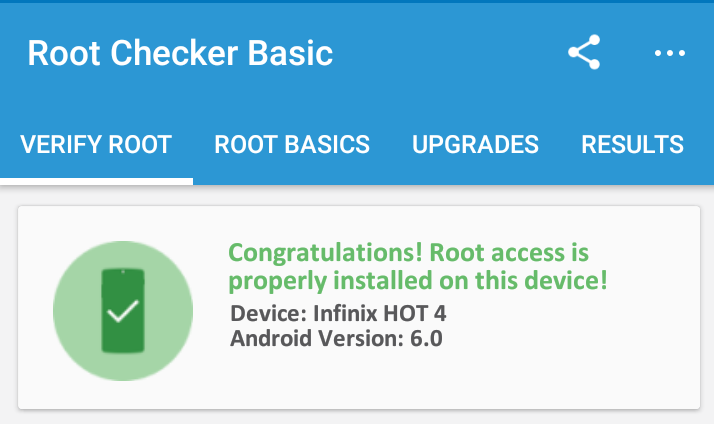

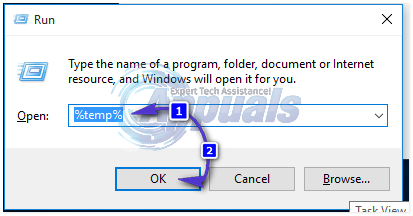

وفقًا لبحث شامل عن MalwareBytes Lab نقل الذي يحلل البرامج الضارة من الداخل والخارج ، أول عيب تم اكتشافه في LockCrypt هو حقيقة أنه يتطلب التثبيت اليدوي وامتيازات المسؤول حتى تصبح سارية المفعول. إذا تم استيفاء هذه الشروط ، يتم تشغيل الملف التنفيذي ، ووضع ملف wwvcm.exe في C: Windows وإضافة مفتاح تسجيل مطابق أيضًا. بمجرد أن يبدأ برنامج الفدية في اختراق النظام ، فإنه يقوم بتشفير جميع الملفات التي يمكنه الوصول إليها بما في ذلك ملفات. exe ، وإيقاف عمليات النظام على طول الطريق لضمان استمرار العملية الخاصة به دون انقطاع. يتم تغيير أسماء الملفات إلى سلاسل أبجدية رقمية base64 عشوائية وتم تعيين امتداداتها على .1btc. يتم إطلاق مذكرة فدية ملف نصي في نهاية العملية ويتم تخزين معلومات إضافية في سجل HKEY_LOCAL_MACHINE الذي يحتوي على 'المعرف' المخصص للمستخدم المهاجم بالإضافة إلى تذكيرات بالتعليمات لاستعادة الملفات.

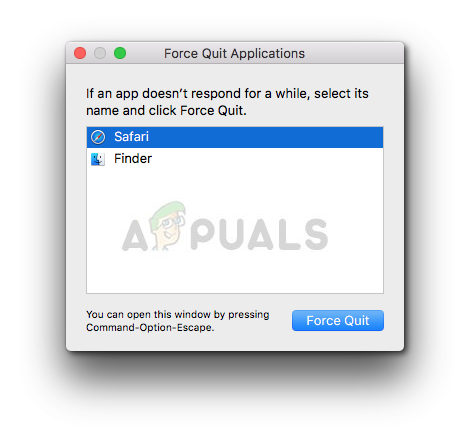

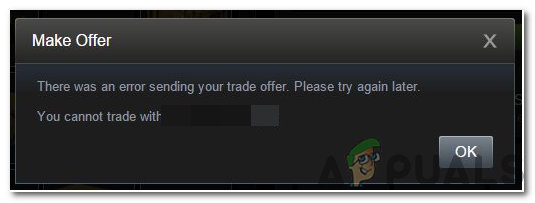

LockCrypt Ransomware ملاحظة المنبثقة. مختبر MalwareBytes

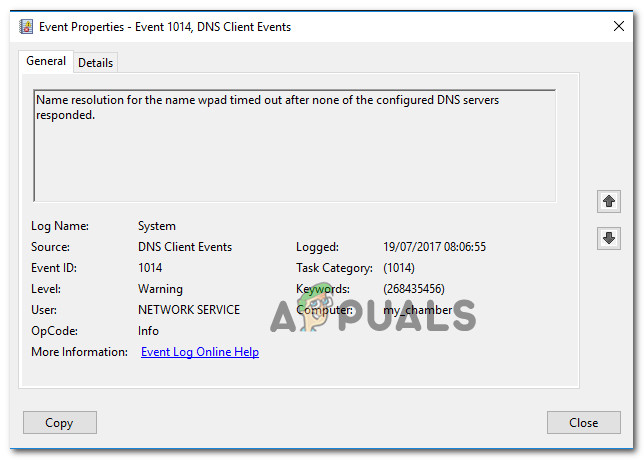

على الرغم من أن برنامج الفدية هذا قادر على العمل دون اتصال بالإنترنت ، إلا أنه في حالة اتصاله ، وجد الباحثون أنه يتواصل مع CnC في إيران ، ويرسلون بيانات أبجدية رقمية من طراز base64 تقوم بفك الشفرات إلى المعرف المخصص للجهاز المهاجم ونظام التشغيل و موقع منع برامج الفدية على محرك الأقراص. اكتشف الباحثون أن شفرة البرامج الضارة تستخدم وظيفة GetTickCount لتعيين أسماء أبجدية رقمية عشوائية والاتصالات التي ليست رموزًا قوية بشكل خاص لفك تشفيرها. يتم ذلك في جزأين: الأول يستخدم عملية XOR بينما يستخدم الثاني XOR بالإضافة إلى ROL ومبادلة البت. هذه الأساليب الضعيفة تجعل شفرة البرمجيات الخبيثة قابلة للفك بسهولة ، وهذه هي الطريقة التي تمكن BitDefender من معالجتها لإنشاء أداة فك تشفير لملفات .1btc المقفلة.

قام BitDefender بالبحث في إصدارات متعددة من برنامج الفدية LockCrypt لابتكار أداة BitDefender متاحة للجمهور قادرة على فك تشفير ملفات 1btc. تقوم الإصدارات الأخرى من البرامج الضارة أيضًا بتشفير الملفات إلى امتدادات .lock و .2018 و .mich والتي يمكن أيضًا فك تشفيرها عند الاتصال بالباحث الأمني مايكل جيليسبي . يبدو أن أحدث إصدار من برنامج الفدية يقوم بتشفير الملفات إلى الامتداد .BI_D الذي لم يتم وضع آلية فك تشفير له بعد ، ولكن جميع الإصدارات السابقة أصبحت الآن قابلة للفك بسهولة.