AMD راديون

احتوت برامج تشغيل بطاقات الرسومات AMD ATI Radeon على العديد من نقاط الضعف الأمنية ، وفقًا لما ذكره فريق الأمن والحماية الرقمية التابع لشركة Cisco. أثبت المهندسون في Cisco Talos كيف يمكن للمهاجمين التلاعب بأحدث برامج تشغيل AMD ATI لتنفيذ تعليمات برمجية عشوائية عن بُعد وحتى تنفيذ هجوم DDoS.

أفاد مهندسو الأمن في Talos ، ذراع تحليل التهديدات والحماية عبر الإنترنت لشركة Cisco ، أن سلسلة برامج تشغيل الرسومات 'Radeon' من AMD تحتوي على نقاط ضعف متعددة. تتراوح نقاط الضعف من التصنيف الشديد إلى التصنيف الحرج. سمحوا للمهاجمين بشن أشكال متعددة من الهجمات على الضحايا. على أساس المعلومات الواردة في التقرير الصادر عن شركة سيسكو تالوس ، يبدو أن الشركات والقطاعات المهنية ربما كانت الهدف الأساسي للمهاجمين المحتملين. لم تؤكد AMD ولا Cisco أي حالات استغلال ناجح للثغرات الأمنية في برامج تشغيل AMD Radeon Graphics. ومع ذلك ، يوصى بشدة أن يقوم مستخدمو بطاقة رسومات AMD بتنزيل برامج التشغيل المحدثة والمصححة على الفور.

تحدد Cisco Talos أربعة ثغرات أمنية في برامج تشغيل بطاقات الرسومات AMD ATI Radeon ذات تصنيف الخطورة المتفاوت:

كشفت شركة Cisco Talos عن أربعة ثغرات أمنية. تم تعقب نقاط الضعف على أنها CVE-2019-5124 ، CVE-2019-5147 و و CVE-2019-5146 . تشير بعض التقارير إلى أن القيمة الأساسية لـ 'CVSS 3.0' هي '9.0' كحد أقصى. تزعم تقارير أخرى أن الثغرات الأمنية قد تم تمييزها من خلال درجة CVSS البالغة 8.6. هذا يعني بشكل أساسي أن الأخطاء الأمنية كانت شديدة إلى حد ما وتحتاج إلى اهتمام فوري من AMD.

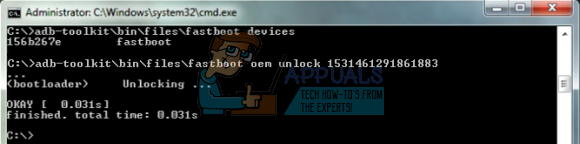

لإطلاق هذه العيوب الأمنية الخارجة عن الحدود ، كان المهاجم بحاجة إلى إنشاء ونشر تظليل بكسل تالف المصمم خصيصًا. احتاج الضحايا إلى فتح ملف shader المصمم خصيصًا فقط في نظام تشغيل الضيف VMware Workstation 15 لبدء الهجوم. بمعنى آخر ، يمكن تشغيل الهجوم من داخل وضع مستخدم VMware الضيف 'للتسبب في قراءة خارج الحدود في عملية VMWare-vmx.exe على المضيف ، أو نظريًا من خلال WEBGL (موقع ويب بعيد).'

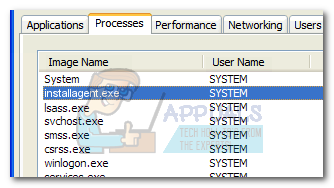

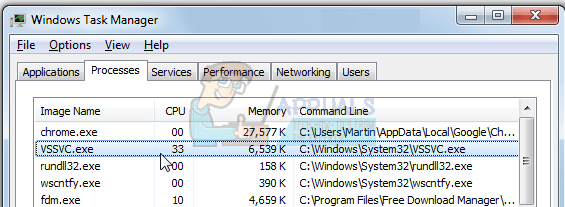

من المثير للاهتمام ملاحظة أن جميع الأخطاء الأمنية في برامج تشغيل AMD ATI Radeon Graphics ، أثرت على برنامج تشغيل AMD ATIDXX64.DLL. وفقًا لمهندسي الأمن ، كان هناك ثلاثة أخطاء خارج الحدود ونوع واحد من مشكلات الارتباك. اختبر باحثو Cisco هذه الثغرات وأكدوها في AMD ATIDXX64.DLL ، الإصدار 26.20.13025.10004 ، الذي يعمل على بطاقات رسومات Radeon RX 550/550 Series ، على VMware Workstation 15 مع Windows 10 x64 كضيف VM. تؤثر الثغرة الرابعة على برنامج تشغيل AMD ATIDXX64.DLL ، الإصدارات 26.20.13031.10003 و 26.20.13031.15006 و 26.20.13031.18002. ومع ذلك ، كانت نفس سلسلة بطاقات الرسومات والنظام الأساسي عرضة للخطر.

مصححة AMD لثغرات الأمان الأربعة بالتزامن مع برنامج VMWare:

بعد اكتشاف العيوب الأمنية الأربعة داخل برامج تشغيل رسومات AMD ATI Radeon ، قام مهندسو Cisco Talos بتنبيه الشركة إلى الأمر نفسه. وفقًا لـ Cisco ، تم إبلاغ AMD في شهر أكتوبر ، واتخذت الأخيرة خطوات فورية لسد الثغرات الأمنية.

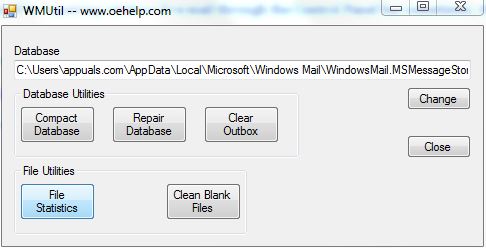

أضافت Cisco Talos أيضًا أن الجمع بين برامج تشغيل AMD Radeon لـ 'VMware Workstation' v15.5.1 و v20.1.1 قد حل المشكلة. AMD لم تقم بتحديث ملف صفحة الأمان بالمعلومات. لا داعي للإضافة ، فمن المقلق أن مثل هذا التحديث لم يتم إصداره علنًا بواسطة AMD بعد أن اتخذت إجراءً تصحيحيًا لسد ثغرات الأمان. قد يكون لهذه القضايا تأثير على الشركات والقطاعات المهنية.

العلامات ايه ام دي