لقد تساءل بعض المستخدمين عما إذا كان lsm.exe أصلي أو ضار بعد اكتشاف أن العملية هي وجود دائم في إدارة المهام وتستهلك الكثير من موارد النظام.

في حين أن هناك احتمال كبير بأن تكون العملية شرعية بالفعل ، يتم تشجيع المستخدمين على إجراء التحقيقات المحددة أدناه للتأكد من أنهم لا يتعاملون مع عدوى فيروسية.

ما هو lsm.exe؟

الأصيل lsm.exe الملف القابل للتنفيذ هو عملية شرعية تمامًا وهي في الواقع عملية أساسية لنظام Windows. إل إس إم يأتي من خدمة مدير الجلسة المحلية. يتم إصدار هذه العملية الرئيسية افتراضيًا في أنظمة التشغيل Windows 7 و Windows 8 و Windows 10.

الغرض الحقيقي lsm.exe العملية هي إدارة جميع الاتصالات المتعلقة بالخادم الذي يعمل كمحطة طرفية على الجهاز المستضاف.

على الرغم من أن العملية غالبًا ما ترتبط بتعطل المستكشف وتعارض الأداء في الألعاب ، إلا أنه يجب اعتبارها مكونًا مهمًا. بدونها ، لن يتمكن نظامك من إرسال جلسات تفاعلية للمستخدم.

وتجدر الإشارة إلى أن lsm.exe زادت أهمية العملية بدءًا من نظام التشغيل Windows Vista. في نظام التشغيل Windows Vista وجميع الإصدارات السابقة ، لا تكون العملية مسؤولة فقط عن إدارة اتصالات الجلسات المحلية ولكن أيضًا عن إدارة جلسات خادم المحطة الطرفية الافتراضية.

تهديد أمني محتمل؟

في حين أن فرص التعامل مع ملف تنفيذي ضار ضئيلة ، إلا أن هناك ثلاثة أشكال معروفة على الأقل من الفيروسات / أحصنة طروادة التي تم إعطاؤها نفس الاسم مثل lsm.exe من أجل تجنب اكتشاف التهديدات الأمنية:

- معبأة. Win32.Krap.hm

- دودة فوز 32.VBNA.b

- مستتر: Win32 / Slingup.A

ملحوظة: ستنتهي معظم هذه الأنواع من البرامج الضارة باستخدام موارد جهاز الكمبيوتر الخاص بك لتعدين البيتكوين أو العملات المشفرة الأخرى.

للتأكد من أنك لا تتعامل بالفعل مع عدوى فيروسية ، فلنتحقق من الملف التنفيذي بحثًا عن أي نشاط ضار.

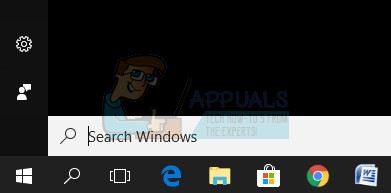

للقيام بذلك ، افتح مدير المهام (Ctrl + Shift + Esc) وحدد موقع عملية lsm.exe في علامة التبويب العمليات. ثم ، انقر بزر الماوس الأيمن فوق ملف lsm.exe العملية والاختيار الخصائص . في ال خصائص lsm.exe الشاشة ، قم بتوسيع التوقيعات الرقمية علامة التبويب وتحقق مما إذا كان اسم الموقعين يتوافق مع Microsoft Windows Publisher . إذا حدث ذلك ، فيمكنك الراحة بسهولة لأن الملف ليس ضارًا بالتأكيد.

ملحوظة: هبة ضخمة ستخبرك بالتأكيد ما إذا كانت العملية ضارة أم لا هي الاسم. بينما يحتوي lsm.exe الأصلي على حرف l (L) صغير في الاسم ، فإن الملف القابل للتنفيذ (الضار) المزيف سيكون له رأس مال I (i).

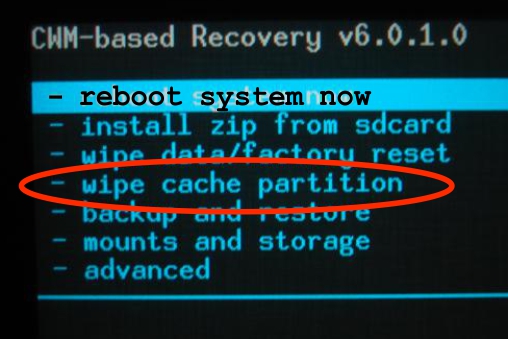

إذا لم يكن هناك موقع تحت التوقيع القائمة ، سنحتاج إلى إجراء تحقيقات إضافية. للقيام بذلك ، انقر بزر الماوس الأيمن على ملف lsm.exe العملية واختر فتح موقع الملف. إذا كان الموقع الذي تم الكشف عنه مختلفًا عن C: Windows System32 ، أنت على الأرجح تتعامل مع ملف تنفيذي ضار. يمكنك تأكيد أو إبطال شكوكك عن طريق تحميل الملف القابل للتنفيذ المكتشف حديثًا إلى فايروس توتال للتحليل.

ملحوظة: موقع شائع للملفات التنفيذية الضارة التي تتظاهر بأنها شرعية Ism.exe في داخل C: Users * اسمك * AppData Roaming lsm.exe.

إذا كشف التحليل عن نشاط مشبوه ، فنحن نوصي بشدة أن تقوم بفحص نظامك باستخدام أداة قوية لإزالة البرامج الضارة مثل الماسح الضوئي أو البرامج الضارة . إذا لم تكن متأكدًا من كيفية القيام بذلك ، فاتبع مقالتنا التفصيلية ( هنا ) عند استخدام Malwarebytes لإزالة أي أثر للبرامج الضارة من نظامك.

هل يجب علي إزالة lsm.exe؟

كما أنشأنا بالفعل أدناه ، فإن lsm.exe تُستخدم العملية بشكل شائع للتكوين عن بُعد للجوانب المختلفة المرتبطة بجلسة المحطة الطرفية. إزالة lsm.exe قابل للتنفيذ أو منع العملية من العمل على الأرجح سيكون له عواقب وخيمة على استقرار نظامك.

لهذا السبب ، لا يجب عليك إزالة الأصل lsm.exe من نظامك.

في حالة ملاحظة ارتفاع استخدام وحدة المعالجة المركزية وذاكرة الوصول العشوائي بسبب ملف lsm.exe وتأكدت من أن العملية شرعية ، ما عليك سوى إعادة تشغيل نظامك ويجب أن يتحسن الاستخدام عند بدء التشغيل التالي.

3 دقائق للقراءة