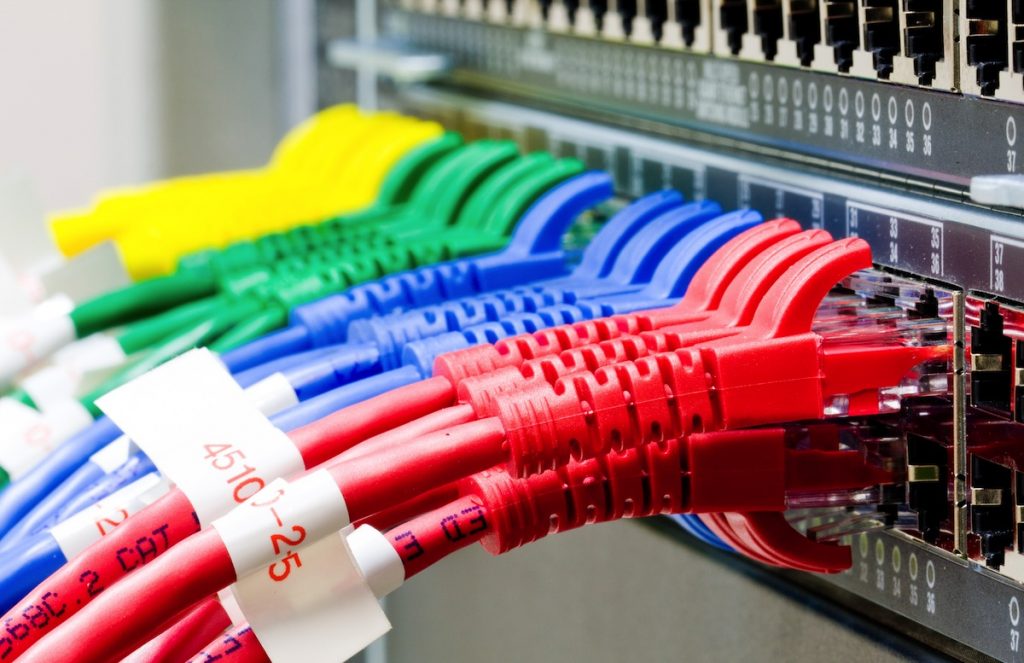

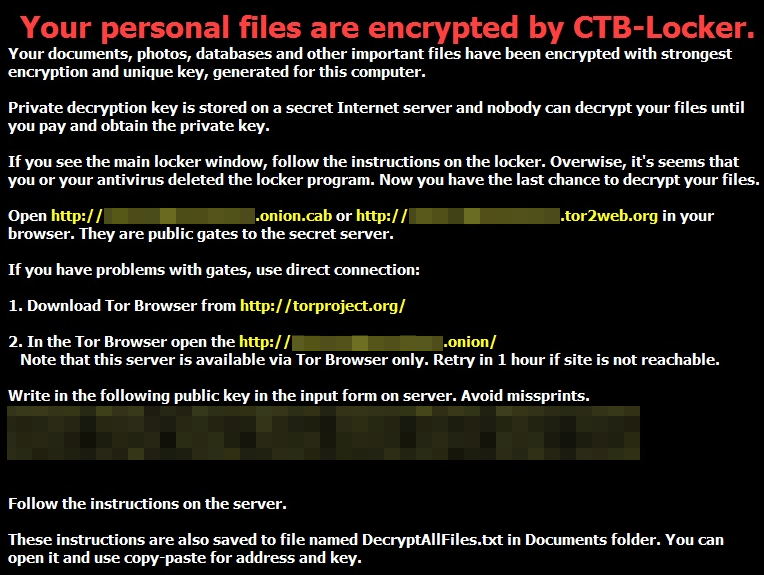

نحن في وقت تعتمد فيه المؤسسات اعتمادًا كبيرًا على البيانات لإجراء الأعمال. يتم تخزين كل معلومات العمل الهامة من بيانات العميل إلى البيانات التنظيمية الحساسة داخل قاعدة بيانات الشبكة. ومع كل حالات الهجمات الإلكترونية المتزايدة ، يجب عليك التأكد من أنك قد اتخذت جميع التدابير اللازمة لتأمين شبكتك.

وإحدى الطرق الموصى بها هي وجود إرشادات واضحة حول من يمكنه عرض موارد النظام المختلفة والوصول إليها. بهذه الطريقة يمكنك قصر الوصول إلى البيانات التنظيمية الحساسة على الأشخاص الضروريين فقط. لسوء الحظ ، في أي شبكة يوجد الكثير من المستخدمين الذين يصلون إلى المعلومات وتعيين حقوق الأذونات يدويًا سيكون أمرًا هائلاً إن لم يكن مستحيلًا.

لهذا السبب تحتاج إلى مدير حقوق وصول مخصص. إنها أداة تتيح لك إدارة كيفية تفاعل المستخدمين مع موارد النظام بسهولة. والشيء الجيد في Access Rights Manager هو أنه يسمح لك بمعرفة من وأين ومتى يتم الوصول إلى البيانات. يمكنه اكتشاف محاولات الاختراق في شبكتك وسيُعلمك على الفور.

هناك عدد من البائعين لأدوات ARM ولكن هناك 5 تم تمييزهم بالنسبة لي. هذه هي النقطة التي أعترف فيها أن المنتج الأول هو المفضل لدي. لكن في بعض الأحيان تختلف احتياجات الشركة وهذا هو السبب في أنني أؤمن بأهمية الخيارات. نأمل في نهاية المنشور أن تجد ما يناسبك تمامًا.

1. مدير حقوق الوصول إلى SolarWinds

جرب الآن

جرب الآن اطلب من أي مسؤول في النظام تسمية أفضل ثلاثة بائعي أدوات إدارة الشبكة وأضمن لك أن تكون SolarWinds من بينهم دائمًا. هم مراقبة أداء الشبكة يمكن القول إنه الأفضل في السوق وكذلك جميع أدواتهم الأخرى. لذلك عندما يتعلق الأمر بإدارة حقوق الوصول ، صدقني عندما أخبرك أن SolarWinds ARM هي واحدة من أكثر الأدوات شمولاً التي يمكنك اختيارها.

يتطلب الأمر كل جهد لمراقبة Active Directory وخادم Microsoft Exchange ، وتدقيق مشاركة ملف Windows وكذلك مراقبة وإدارة الوصول إلى SharePoint.

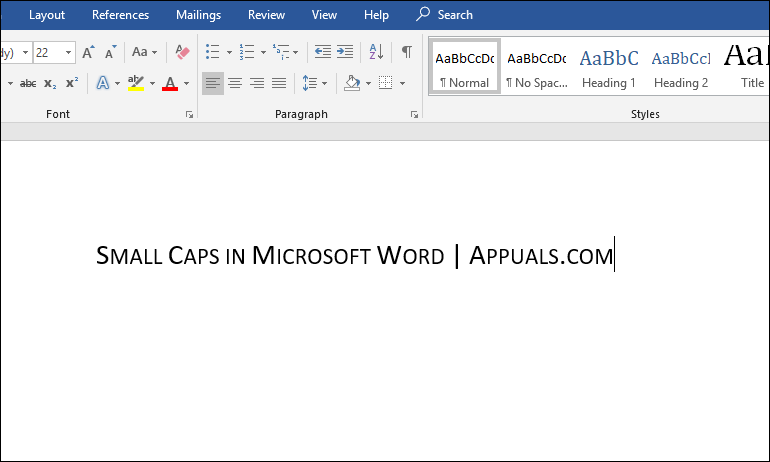

مدير حقوق الوصول إلى SolarWinds

تحتوي الأداة على واجهة مستخدم سهلة الاستخدام حيث يمكنك عرض حقوق الأذونات لكل مستخدم في AD وخوادم الملفات. يوفر لك طريقة سهلة لمراقبة تغييرات حقوق الوصول في Active Directory الخاص بك ، والأفضل من ذلك ، أنه سيحدد التغييرات الدقيقة التي تم إجراؤها عند إجرائها ومن قام بها.

كما أنه يتتبع خوادم ملفات Windows الخاصة بك وسيساعدك على منع تسرب البيانات من خلال إخطارك عند وجود وصول غير مصرح به. بالنسبة لخوادم Microsoft Exchange ، يساعد ARM في تتبع التغييرات التي تم إجراؤها في صندوق البريد والمجلدات المرتبطة بها والتقويمات التي تعد أيضًا طريقة رائعة لتجنب انتهاكات البيانات. يتم عرض حقوق الأذونات لموارد SharePoint في طريقة عرض الشجرة مما يسهل تعقبها.

ولكن الأهم من عرض حقوق الوصول المختلفة هو القدرة على تعديلها. شيء يمكنك القيام به مع ARM في ثوان. يأتي مع قوالب معيارية خاصة بالأدوار تسمح لك بسهولة إنشاء وتعديل وتنشيط وإلغاء تنشيط وحذف وصول المستخدم إلى الخدمات والملفات.

سولارويندز ARM

وتجدر الإشارة أيضًا إلى إمكانات إعداد التقارير القوية التي يوفرها مدير حقوق الوصول إلى SolarWinds. إنها ميزة رائعة لا ينبغي أبدًا أن تفتقر إليها أداة إدارة الشبكة الجيدة لأنها تساعدك على إثبات الامتثال للمدققين والمعايير التنظيمية الأخرى لتكنولوجيا المعلومات.

وكما لو أن الأداة لا تجعل عملك كمسؤول أمرًا سهلاً بدرجة كافية ، فهي تتيح لك أيضًا تفويض دور تعيين حقوق الوصول إلى مالك البيانات. فكر في الأمر ، من هو الأنسب لتعيين حقوق الإذن من الشخص الذي أنشأ المورد في المقام الأول.

بشكل عام ، تعتبر SolarWinds ARM الأداة المثالية لتحسين أمان شبكتك وبشكل أكثر تحديدًا ، التهديدات التي تأتي من داخل مؤسستك.

2. Netwrix Auditor

جرب الآن

جرب الآن تعد Netwrix أيضًا توصية رائعة ولكن لها مبدأ عمل مختلف. يركز بشكل خاص على حماية بياناتك ويحدث أن إدارة وصول المستخدم هي إحدى الطرق الرئيسية لتحقيق ذلك. ولكن الشيء الوحيد الذي يميزه عن معظم برامج أمان البيانات الأخرى هو أنه يركز على البيانات المهمة حقًا.

تحتوي الأداة على خوارزميات محددة جيدًا تحلل بياناتك المنظمة وغير المهيكلة ويمكنها تحديد البيانات الحساسة والمنظمة والمهمة للمهمة بنجاح. لذلك يمكنك أن تطمئن إلى أن أي تنبيه تتلقاه يشير إلى هجوم محتمل على بياناتك حقيقي للغاية. لا يحمي Netwrix البيانات التي لا تحتاج إلى حماية.

Netwrix Auditor

مع Netwrix Auditor ، لديك رؤية كاملة لبياناتك حتى تتمكن من معرفة من يقوم بالوصول إليها وكل تغيير يتم إجراؤه على البيانات. في حالة اكتشاف البرنامج لنشاط غير طبيعي قد يؤدي إلى خرق البيانات ، فإنه يخطرك على الفور بالسماح لك بالتصرف قبل أن تتصاعد المشكلة إلى انتهاك واسع النطاق. يتم عرض القضايا في عرض واحد مما يسهل فهم أفضل.

علاوة على إعطائك نظرة عامة على حقوق الأذونات ، يسمح لك Netwrix بتغيير الأذونات ومنع الوصول غير المصرح به إلى الموارد المختلفة. يمكن أيضًا استخدام الأداة لإنشاء وإنشاء التقارير التي ستكون بمثابة دليل للمدققين على امتثالك للوائحهم.

يمكن استخدام Netwrix في مراقبة وتدقيق المكونات المختلفة مثل Active Directory و Azure AD و Microsoft Exchange و Office 365 وخوادم ملفات Windows وغيرها.

ثم شيء أخير. يمكنك استخدام الوظائف الإضافية من متجر Netwrix لمنحك رؤية لأنظمة تكنولوجيا المعلومات الأخرى في شبكتك. أو إذا كنت تشعر بالإبداع ، يمكنك إنشاء عمليات تكامل خاصة بك باستخدام RESTFul API.

3. ManageEngine AD360

جرب الآن

جرب الآن ManageEngine AD360 هو حل لإدارة الوصول يتضمن أيضًا جانبًا من إدارة الهوية ولكن الفكرة العامة هي تعزيز أمان البيانات. يحتوي على واجهة بسيطة حقًا تجعل الأنشطة المختلفة مثل توفير المستخدم ومراقبة تغيير Active Directory سهلة للغاية.

بصرف النظر عن Active Directory ، يمكن دمج ManageEngine AD360 مع مكونات أخرى مثل خادم Microsoft Exchange و Office 365 لتدقيق أذونات المستخدم وكل ميزة أخرى يمكن إجراؤها على AD مثل مراقبة أنشطة تسجيل الدخول. يمكن بعد ذلك استخدام البيانات التي تم جمعها لإنشاء تقارير تساعد في التواصل مع أعضاء الفريق الآخرين وأيضًا إثبات الامتثال للوائح تكنولوجيا المعلومات مثل SOX و HIPAA.

لا تقتصر وظائف AD360 على البيئات المحلية فحسب ، بل تنطبق أيضًا على البيئات السحابية والهجينة.

ManageEngine AD360

توفر لك هذه الأداة طريقة سهلة لإنشاء وتعديل وحذف حسابات وصناديق بريد لعدة مستخدمين عبر المكونات المختلفة. يحتوي بالفعل على قوالب إنشاء مستخدم قابلة للتخصيص ويسمح لك باستيراد البيانات من تنسيقات ملفات CSV لإنشاء حسابات مستخدمين مجمعة. هذه هي النقطة التي أخبرك فيها أن هذه الأداة تمكنك من عرض وإدارة حقوق الوصول لجميع المستخدمين في بيئتك.

ثم هناك ميزة واحدة لن تجدها في أي من الأدوات الأخرى. يمكن استخدام AD360 كبوابة مركزية لجميع تطبيقات مؤسستك مثل G-Suite و Salesforce. كل ما تحتاجه هو تسجيل دخول واحد ولن يُطلب منك إدخال مجموعة أخرى من اسم المستخدم أو كلمة المرور.

والخبر السار الآخر هو أن ARM لديه إدارة كلمات مرور الخدمة الذاتية. إنها ميزة مفيدة تتيح للمستخدمين إعادة تعيين كلمات المرور الخاصة بهم دون الحاجة إلى الاتصال بمكتب المساعدة. وبالتالي ، ينتهي بك الأمر إلى توفير الوقت والمال اللذين يمكن استخدامهما لزيادة الإنتاجية.

ManageEngine AD360 هو برنامج سيقلل بشكل كبير من عملك كمسؤول عن النظام عن طريق أتمتة الأنشطة المختلفة التي ينطوي عليها إدارة حقوق الوصول. وأفضل جزء هو أنه يسمح لك بتكوين قواعد سير العمل التي ستكون بمثابة الأساس للمهام التلقائية. سيتم تنفيذ الأنشطة التي تلتزم بالقواعد فقط.

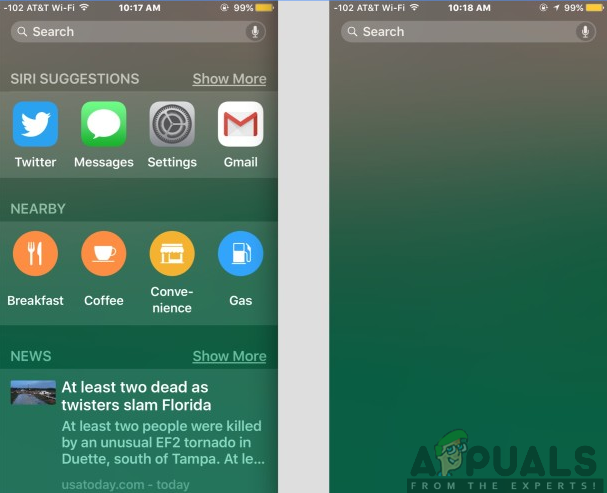

4. PRTG Active Directory Monitor

PRTG هو مراقب شبكة كامل الميزات يعمل على أساس المستشعرات. يحتوي على مستشعر لمراقبة كل جانب من جوانب شبكتك ولكن في الوقت الحالي ، سنركز على مستشعر Active Directory الذي يسمح لك بإدارة حقوق الوصول للمستخدمين في إعلانك. وكما يمكنك استنتاج أنه لا يمكن استخدام هذه الأداة إلا في بيئة windows.

يعد تكرار البيانات في AD أحيانًا بسبب العديد من عمليات المزامنة الفاشلة تحديًا كبيرًا عندما يتعلق الأمر بإدارة الوصول. يتعارض مع المصادقة والوصول إلى الموارد. ومع ذلك ، فهي إحدى المشكلات الرئيسية التي يحاول مراقب PRTG AD مكافحتها. يتضح ذلك من خلال تضمين مستشعر خطأ النسخ المتماثل الذي يراقب ما يصل إلى 8 معلمات مختلفة ويعلمك إذا كان هناك أي خطأ.

مراقب الدليل النشط PRTG

الأداة مفيدة أيضًا في تتبع نشاط المستخدم في الإعلان. يمكنك مشاهدة المستخدمين المسجلين الدخول / الخروج ، والحسابات المعطلة ، وكذلك مراقبة المجموعات. ستتمكن من معرفة عدد المستخدمين في كل مجموعة وتلقي تنبيهات عندما يتغير الرقم.

يتيح لك الإصدار المجاني من شاشة PRTG استخدام 100 جهاز استشعار. ومع ذلك ، يمكنك الاستفادة من النسخة التجريبية التي مدتها 30 يومًا والتي تمنحك الوصول إلى الميزات الكاملة لشاشة الأداء.

لسوء الحظ ، على الرغم من أنها جيدة في تدقيق Active Directory الخاص بك ، فإن هذه الأداة لها جانب سلبي واحد ، فهي لا تحتوي على إمكانيات الكتابة. لذلك لا يمكنك تعديل الحقوق أو تعديل الحسابات. ومع ذلك ، يمكن استخدامه جنبًا إلى جنب مع أدوات أخرى لبث إمكانيات التحرير فيه.

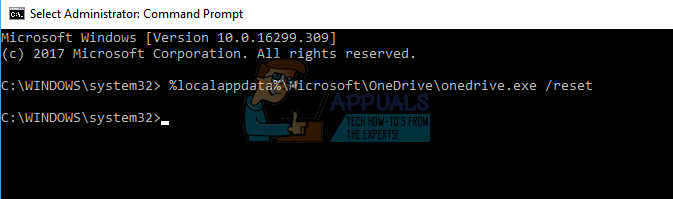

5. سرقة

جرب الآن

جرب الآن STEALTHbits هو برنامج آخر تم إنشاؤه لحماية بياناتك على وجه التحديد. إنها أكثر مرونة من الأدوات الأخرى في قائمتنا مع القدرة على مراقبة أنظمة Unix و Linux. بالنسبة لمستخدمي Windows ، يمكنك دمجه مع Active Directory وخادم Exchange وخادم الملفات وخوادم SQL.

يمنحك STEALTHbits رؤية كاملة للإعلان الخاص بك حيث يتم تخزين معظم بيانات الاعتماد ويسمح لك ليس فقط بتحليل مستودعات البيانات المهيكلة وغير المهيكلة ولكن أيضًا لإدارتها وتأمينها. ثم ينتج بيانات قابلة للتنفيذ يمكن استخدامها لتقليل فرص خرق البيانات. بالإضافة إلى ذلك ، يمكنك إنشاء تقارير من هذه البيانات والتي يمكن استخدامها كدليل على الامتثال للوائح تكنولوجيا المعلومات المتعددة مثل SOX و HIPAA و FISMA و ITAR.

سرقة

يسمح لك STEALTHbits بإدارة الوصول إلى البيانات عن طريق تعديل أذونات المستخدم وفرض سياسات الأمان الأخرى. وكما هو متوقع ، سيُعلمك دائمًا عندما يشير إلى وجود تهديد.

ولكن إحدى الميزات التي أحببتها حقًا في STEALTHbit هي القدرة على التراجع والتعافي من التغييرات التي ربما أدت إلى تغيير في ملفات النظام. يوفر لك الكثير من الوقت الذي كان سيستخدم في التراجع للعثور على المشكلة. أو يمكنك استخدام ميزة تنظيف AD التي ستزيل الكائنات التي لا معنى لها والظروف السامة والحسابات غير النشطة.

ومن ثم ، تعد الأتمتة بالطبع جزءًا رئيسيًا من هذه الأداة. يمكنك استخدامه لأداء العديد من العمليات التي تستغرق وقتًا طويلاً والتي قد تحتاج إلى القيام بها يدويًا. وهي ليست وسيلة فعالة للوقت فحسب ، بل إنها أيضًا طريقة رائعة لزيادة الإنتاجية.