تقنيتي

تم عقد Defcon في لاس فيغاس الأسبوع الماضي. في هذا الحدث ، تحدث المتحدث باتريك واردل ، كبير مسؤولي الأبحاث في Digita Security ، على وجه التحديد وبعمق عن الثغرة الأمنية التي عثر عليها في نظام MacOS والتي يمكن أن تسمح باختراق النظام. قال إنه بمجرد اللعب ببضعة سطور من التعليمات البرمجية ، تعلم أن التفاعلات التركيبية مع واجهة المستخدم للنظام يمكن أن تمهد الطريق لقضايا أمنية ضخمة واستغلال.

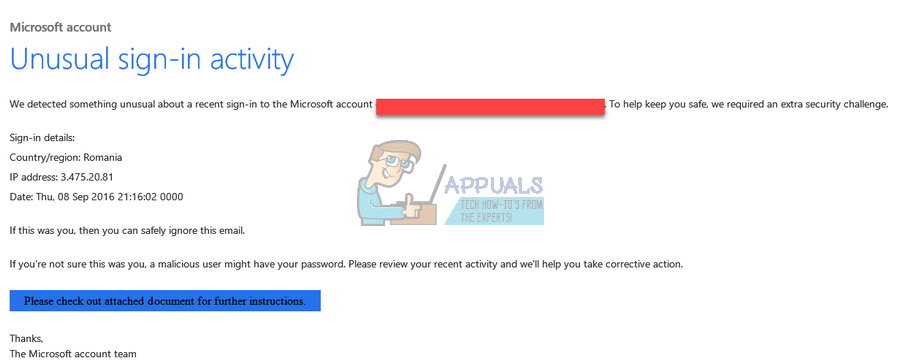

التفاعلات التركيبية المشار إليها بواسطة Wardle هي النوع الذي يسمح للمهاجمين عن بعد بجعل المستخدمين ينقرون على الأشياء التي تظهر على شاشاتهم دون نية ذلك. يمكن أن تمنح هذه النقرات أذونات غير ضرورية وإذا تم تحميل امتداد kernel من خلال هذا الاستغلال ، فقد يتعرض نظام التشغيل بأكمله للاختراق بأعلى الأذونات.

تتمتع هذه النقرات الفردية بالقدرة على تجاوز نقاط فحص التفويض للسماح بتنفيذ التطبيقات ، وترخيص سلسلة المفاتيح ، وتحميل امتدادات نواة الطرف الثالث ، وتفويض اتصالات الشبكة الصادرة. يحدث كل هذا ليكون مجرد ما يحتاجه المهاجم للوصول إلى النظام ، وتشغيل أكواد الاهتمام ، وسحب المعلومات والمستندات المهمة أيضًا.

في معظم الأحيان ، عندما يُطلب منك منح الإذن لأي عملية تطلب منها أن تفعل أي شيء على جهاز الكمبيوتر الخاص بك ، فإنك تفكر مليًا في الوثوق بالعمليات التي تطلبها. قد يتسبب أسلوب التلاعب بنقرة واحدة في منحك إذنًا للخدمات دون معرفة ما إذا كانت موثوقة أم آمنة على الإطلاق.

الضعف الذي يسبب هذا ، CVE-2017-7150 ، هو خلل في إصدارات MacOS السابقة لإصداره 10.13. تسمح هذه الثغرة الأمنية لأكواد الهجوم المحرومة بالتفاعل مع مكونات واجهة المستخدم بما في ذلك الحوارات الآمنة نفسها التي تنبثق لتطلب منك الإذن للمضي قدمًا. تتيح القدرة على إنشاء مثل هذه النقرات الاصطناعية ضد واجهة المستخدم للمهاجمين الحصول على جميع الأذونات التي يريدونها من المستخدم غير المعروف وتنفيذ ما يحلو لهم على النظام.

تم إصدار تحديث بواسطة Apple للتخفيف من استغلال يوم الصفر. يُطلق على التحديث اسم 'User Assisted Kernel Extension Loading' (Kext) ، ويضمن التحديث عدم إمكانية حدوث إنشاء اصطناعي بنقرة واحدة حيث يُطلب من المستخدمين إجراء نقراتهم يدويًا بأنفسهم.

![[FIX] خطأ تثبيت Google Earth PRO 1603](https://jf-balio.pt/img/how-tos/38/google-earth-pro-installation-error-1603.jpg)