نظام التشغيل Windows 10

أصدرت مايكروسوفت تصحيحات الأمان خارج النطاق لإصلاح ثغرتين من الثغرات الأمنية التي 'يتم استغلالها بشكل نشط' من قبل مجرمي الإنترنت. تعالج هذه الإصلاحات ثغرات أمان Zero-Day والتي يمكن منحها عن بُعد الامتيازات الإدارية ومستويات عالية من الرقابة لأجهزة الكمبيوتر الخاصة بالضحايا. بينما كان أحد العيوب موجودًا في أحدث إصدارات Internet Explorer ، كان الآخر في Microsoft Defender. تم وضع علامة على الثغرات الأمنية رسميًا كـ CVE-2019-1255 و CVE-2019-1367.

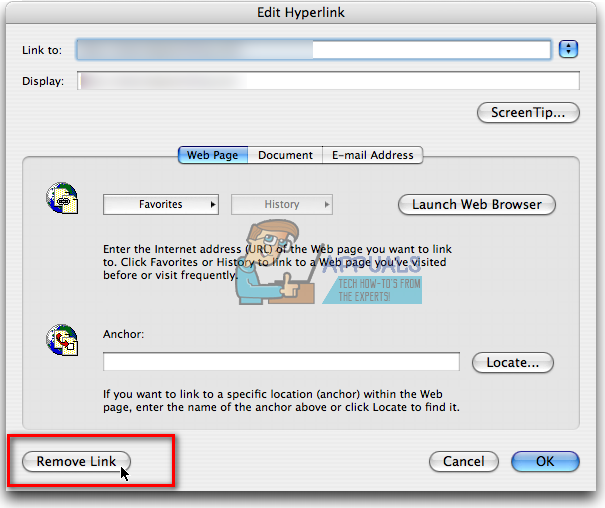

بدأت Microsoft مؤخرًا في عملية إصلاح الأخطاء ، يعالج العديد من المشكلات السلوكية الغريبة والعيوب التي تطورت بعد التحديث التراكمي الشهير في سبتمبر 2019 يوم الثلاثاء. وقد أصدرت الآن تصحيحات أمان طارئة لإصلاح ثغرات أمنية ، واحدة منها على الأقل كانت موجودة في Internet Explorer.

ثغرات أمنية في Microsoft Patches CVE-2019-1255 و CVE-2019-1367 داخل Microsoft Defender و Internet Explorer:

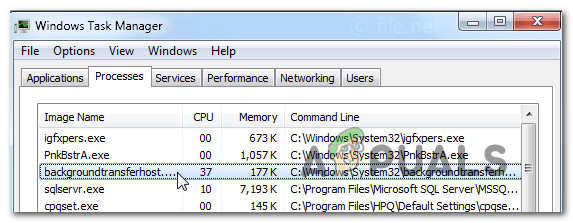

تم اكتشاف الثغرة الأمنية التي تحمل علامة CVE-2019-1367 بواسطة Clément Lecigne من مجموعة تحليل التهديدات في Google. استغلال Zero-Day هو ثغرة أمنية في تنفيذ التعليمات البرمجية عن بُعد في الطريقة التي يتعامل بها محرك البرمجة النصية من Microsoft مع الكائنات الموجودة في الذاكرة في متصفح الويب. تنفيذ الاستغلال بسيط بشكل مدهش. يتعين على الضحية زيارة صفحة ويب مفخخة مصنوعة خصيصًا ومستضافة عبر الإنترنت باستخدام متصفح Internet Explorer. الاستغلال هو مشكلة تلف الذاكرة التي يمكن أن تسمح للمهاجم باختطاف جهاز كمبيوتر يعمل بنظام Windows. علاوة على ذلك ، فإن الضعف يسمح بالتنفيذ عن بعد ، كما يذكر استشارات مايكروسوفت :

'يمكن للمهاجم الذي نجح في استغلال الثغرة الأمنية الحصول على حقوق المستخدم نفسها التي يتمتع بها المستخدم الحالي. إذا تم تسجيل دخول المستخدم الحالي بحقوق مستخدم إدارية ، يمكن للمهاجم الذي نجح في استغلال الثغرة الأمنية التحكم في النظام المتأثر. '

إنه ليس تصحيحًا يوم الثلاثاء ، لكن Microsoft تطرح تصحيحات أمان طارئة خارج النطاق لاثنتين من نقاط الضعف الجديدة:

➡️ CVE-2019-1367 - يوم صفر حرج في IE تحت هجوم نشط.

➡️ CVE-2019-1255 - عيب DoS في Microsoft Defender.اقرأ التفاصيل: https://t.co/miqJoO3i7b

- وانغ وي (Security_wang) 24 سبتمبر 2019

يؤثر CVE-2019-1367 Zero-Day Exploit على إصدارات Internet Explorer 9 و 10 و 11. بعبارة أخرى ، كانت معظم أجهزة الكمبيوتر الحديثة التي تعمل بنظام التشغيل Windows والتي تستخدم Internet Explorer ضعيفة. على الرغم من إصلاح المشكلة ، يصر الخبراء على أنه يجب على المستخدمين استخدامها متصفحات ويب بديلة وأكثر أمانًا مثل Google Chrome أو Mozilla Firefox. لا يوجد ذكر ل متصفح Microsoft Edge ، الذي خلف Internet Explorer ، وبما أنه يعتمد على قاعدة Chromium ، فمن المحتمل جدًا أن يكون متصفح الويب الحديث محصنًا ضد هذا الاستغلال.

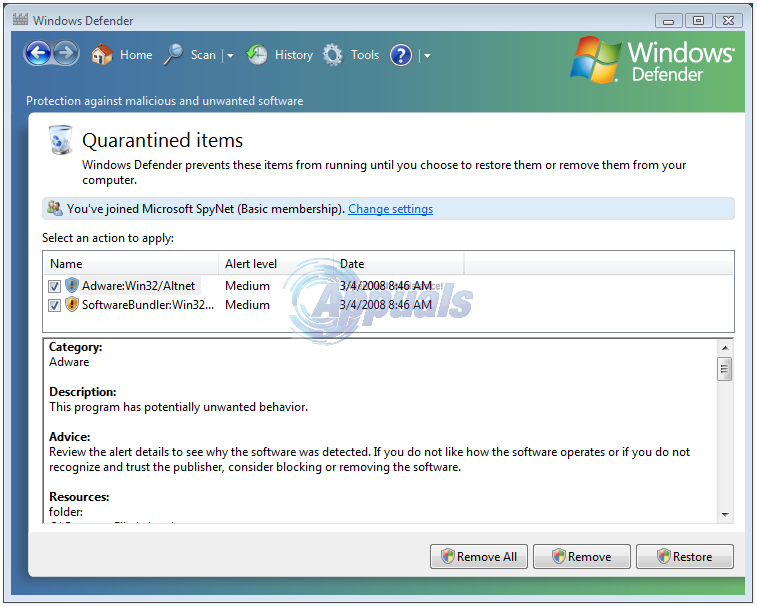

بالإضافة إلى معالجة Zero-Day Exploit في Internet Explorer ، أصدرت Microsoft أيضًا تحديثًا أمنيًا ثانيًا خارج النطاق لتصحيح ثغرة أمنية في رفض الخدمة (DoS) في Microsoft Defender. برنامج مكافحة الفيروسات ومكافحة البرامج الضارة هو إلى حد بعيد النظام الأساسي الأكثر استخدامًا والذي يأتي مثبتًا مسبقًا في نظام التشغيل Windows 10 .

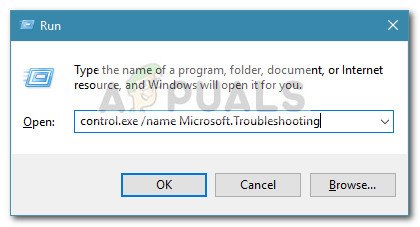

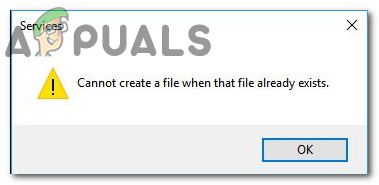

تم اكتشاف الثغرة داخل Microsoft Defender ، التي تحمل علامة CVE-2019-1255 ، بواسطة Charalampos Billinis من F-Secure و Wenxu Wu من Tencent Security Lab. يوجد الخلل في الطريقة التي يتعامل بها Microsoft Defender مع الملفات ولكنه يؤثر على إصدارات Microsoft Malware Protection Engine حتى 1.1.16300.1. تلاحظ مايكروسوفت في النصائح الإرشادية أن المهاجم يمكنه استغلال هذه الثغرة الأمنية 'لمنع الحسابات الشرعية من تنفيذ ثنائيات النظام المشروعة'. ومع ذلك ، لاستغلال هذا الخلل ، سيطلب المهاجم أولاً الإعدام على نظام الضحية.

تصدر Microsoft تحديثًا أمنيًا خارج النطاق لإصلاح:

- ثغرة يوم الصفر في Internet Explorer في البرية

- خطأ Windows Defender DoS https://t.co/ZeapO4A5uO pic.twitter.com/aUAOFy9brJ- كاتالين سيمبانو (campuscodi) 23 سبتمبر 2019

أصدرت Microsoft بالفعل التصحيح لإصلاح الثغرة الأمنية في Microsoft Defender. نظرًا لأن التحديث الأمني لبرنامج Microsoft Defender تلقائي ، يجب أن يتلقى معظم مستخدمي Windows 10 التحديث التلقائي لمحرك الحماية من البرامج الضارة من Microsoft قريبًا. يقوم الإصلاح بتحديث Microsoft Malware Protection Engine إلى الإصدار 1.1.16400.2.

عرضت Microsoft ميزة داخل Windows 10 Pro و Enterprise لتأجيل التحديثات. ومع ذلك ، نوصي بشدة بقبول هذه التحديثات وتثبيتها. بالمناسبة ، يعد كلا التحديثين الأمنيين جزءًا من تحديثات الطوارئ من Microsoft. علاوة على ذلك ، يصلح أحدهم ثغرة Zero-Day التي يقال إنه يتم نشرها في البرية.

العلامات مايكروسوفت شبابيك