الأمن العالمي 24 ساعة

في ال 20العاشرفي سبتمبر ، تم نشر مبادرة Zero Day (ZDI) من Trend Micro بمعلومات عن ثغرة أمنية لإزالة التعليمات البرمجية والتي من شأنها أن تسمح للمهاجمين باستخدام محرك قاعدة بيانات Jet المعيب لتشغيل وحدات الماكرو من خلال برامج Microsoft Office والتسبب في أنشطة ضارة في الكمبيوتر المستهدف. لقد غطينا هذا مسبقًا ، يمكنك قراءته هنا .

فيما يتعلق بهذه المشكلة ، أصدرت ZDI تصحيحًا صغيرًا على 21شسبتمبر الذي أصلح الثغرة الأمنية وحث مايكروسوفت على تصحيح ذلك في التصحيح التالي. قامت ZDI بعد ذلك بمراجعة تحديث أكتوبر 2018 من قبل Microsoft ووجدت أن الثغرة الأمنية أثناء معالجتها قد حدت فقط من الثغرة الأمنية بدلاً من القضاء عليها.

من المؤكد أن مهاجمي التصحيح الجديد سيواجهون صعوبة أكبر في محاولة استغلال الثغرة الأمنية ، لكن لا يزال من الممكن استغلال ذلك من خلال ملفات قاعدة بيانات Jet مصممة خصيصًا لإنشاء خطأ كتابة خارج الحدود (خارج الحدود) والذي سيبدأ التنفيذ عن بُعد للرمز.

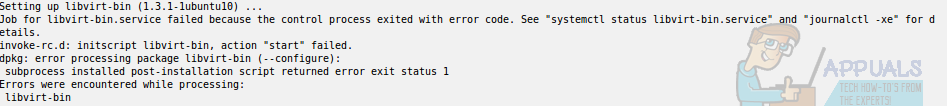

مع المشاكل الجديدة تأتي حلول جديدة حيث قام أمن ACROS مع قسم 0patch الخاص به بطرح 18 بايت micropatch التي تقضي على الثغرة الأمنية بدلاً من الحد منها عن طريق تصحيح الضعف msrd3x4.dll ' الثنائية.

' في هذه المرحلة ، سنذكر فقط أننا وجدنا الإصلاح الرسمي مختلفًا قليلاً عن micropatch الخاص بنا ، وللأسف بطريقة حدت من الثغرة الأمنية فقط بدلاً من إزالتها. لقد أخطرنا Microsoft بذلك على الفور ولن نكشف عن مزيد من التفاصيل أو إثبات المفهوم حتى يصدروا إصلاحًا صحيحًا. قال ميتجا كولسيك ، الرئيس التنفيذي لأمن ACROS.

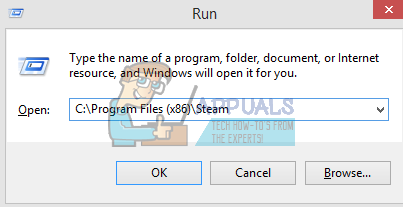

يمكن للمستخدمين زيارة موقع ويب 0patch.com ويمكنهم تطبيق micropatch عن طريق إنشاء حساب وتنزيل الوكيل بواسطة 0patch وتسجيل أنفسهم في الوكيل. يمكنك قراءة منشور المدونة الكامل وشرح مفصل حول كيفية الحصول على micropatch في مدونة 0patch هنا.

العلامات مايكروسوفت الأمان