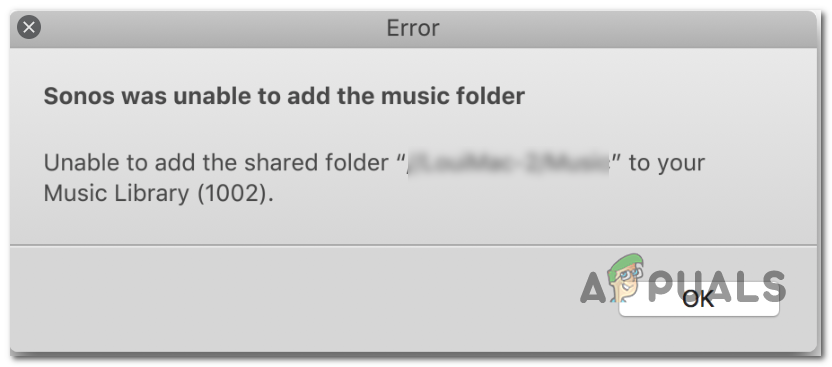

التوضيح الأمن السيبراني

يبدو أن مجموعة قرصنة محترفة تتمتع بتقنيات متطورة لتنفيذ التصيد الاحتيالي وأشكال أخرى من هجمات البرامج الضارة تعمل على تغيير اتجاهها. بهدف واضح لإعطاء الأولوية للجودة على الكمية ، تمحورت مجموعة TA505 سيئة السمعة من المتسللين باستخدام شكل جديد من التعليمات البرمجية الضارة يسمى AndroMut. ومن المثير للاهتمام أن البرنامج الضار يبدو مستوحى من أندروميدا. تم تصميم أندروميدا في الأصل من قبل مجموعة قرصنة أخرى ، وكانت واحدة من أكبر شبكات الروبوتات الخبيثة في العالم مؤخرًا في عام 2017. نفذت الروبوتات القائمة على كود أندروميدا بنجاح تسليم الحمولة على العديد من أجهزة الكمبيوتر المشبوهة والضعيفة التي تعمل بنظام التشغيل Windows. يبدو أن AndroMut يعتمد إلى حد كبير على رمز أندروميدا ذاته الذي يشير إلى تعاون محتمل بين مجموعات القراصنة.

يبدو أن إحدى أنجح مجموعات مجرمي الإنترنت في العالم ، والذين يطلقون على أنفسهم TA505 ، قد غيرت تكتيكاتها. كجزء من أحدث حملة خبيثة لمهاجمة وسرقة المعلومات المالية ، تنشغل المجموعة بتوزيع شكل جديد من البرامج الضارة. بدلاً من استهداف عدد كبير من الأفراد ، كجزء من المحور ، يبدو أن مجموعة TA505 تلاحق البنوك والخدمات المالية الأخرى. بالمناسبة ، تظل نقطة الدخول أو الأصل كما هي ، ولكن يبدو أن الهدف والتركيز المقصودين ينصبان على القطاع المالي المنظم. بالمناسبة ، يُنصح الشركات المالية في الولايات المتحدة والإمارات العربية المتحدة وسنغافورة بأن تكون في حالة تأهب قصوى والبحث عن أي محتوى مشبوه. تبقى بعض النقاط الأكثر شيوعًا للهجوم هي رسائل البريد الإلكتروني ذات المظهر الرسمي.

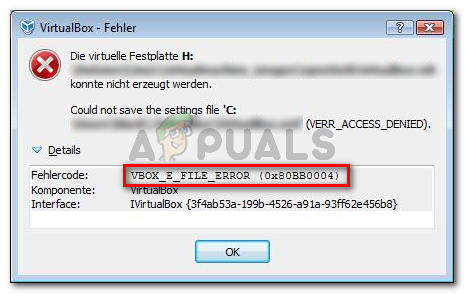

تستخدم مجموعة TA505 قاعدة أندروميدا لتطوير ونشر AndroMut

يبدو أن مجموعة TA505 سيئة السمعة قد زادت شدتها خلال الشهر الماضي واستمرت بنفس الضراوة. لم تعد تحاول نشر موجات عشوائية من الهجمات التي تحاول السيطرة على آلات الضحايا. بعبارة أخرى ، لم تعد رسائل التصيد الاحتيالي الجماعي هي التكتيكات المفضلة. بدلاً من ذلك ، قامت مجموعة TA505 بخفض حجم الهجمات بشكل كبير وتحولت بشكل واضح إلى المزيد من الهجمات المستهدفة.

لطيفة الكتابة من @نقطة إثبات

باحثون يناقشون حملتين متميزتين بواسطة TA505 استخدمتا AndroMut لتنزيل FlawedAmmyy. AndroMut مكتوب بلغة C ++ وهو نوع من برامج التنزيل.

مدونة: https://t.co/vIDcrhKQ3z

العينات: https://t.co/QM83SVr0GA pic.twitter.com/TNO7COhcl0

- InQuest (InQuest) 3 يوليو 2019

استنادًا إلى تحليل العديد من رسائل البريد الإلكتروني المشبوهة وغيرها من أشكال الاتصال والوسائط الإلكترونية ، قام باحثو الأمن السيبراني في نقطة إثبات أشارت إلى أن مجموعة المتسللين يبدو أنها تستهدف موظفي البنوك ومقدمي الخدمات المالية الآخرين. كشف الباحثون أيضًا عن استخدام شكل جديد من البرامج الضارة المعقدة. يسميها الباحثون AndroMut واكتشفوا أن البرمجيات الخبيثة لديها بعض أوجه التشابه مع أندروميدا. تم تصميم أندروميدا ونشرها بواسطة مجموعة مختلفة تمامًا من المتسللين ، وكانت أندروميدا واحدة من أكثر الشبكات التي تم تنفيذها بنجاح وخطورة وواحدة من أكبر شبكات البرامج الضارة في العالم. حتى عام 2017 ، كانت أندروميدا تنتشر على نطاق واسع ونجحت في تثبيت نفسها على أجهزة الكمبيوتر الضعيفة التي تعمل بنظام التشغيل ويندوز.

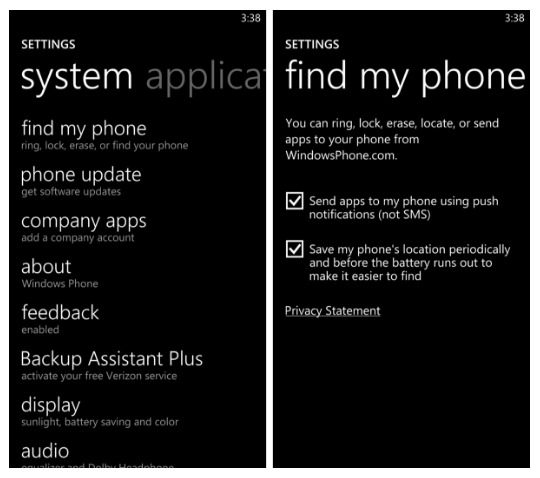

كيف تقوم مجموعة TA505 بتنفيذ هجوم البرامج الضارة؟

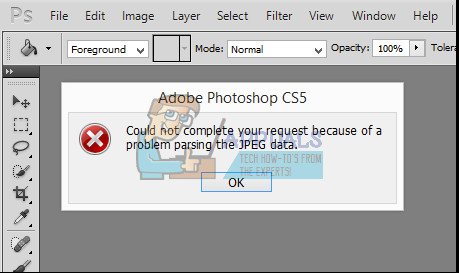

مثل معظم هجمات مجموعة TA505 الأخرى ، يتم توزيع برنامج AndroMut الضار الجديد أيضًا من خلال رسائل بريد إلكتروني تبدو شرعية. تتضمن هجمات التصيد الاحتيالي رسائل بريد إلكتروني تبدو رسمية وأصلية للغاية. عادة ما تدعي رسائل البريد الإلكتروني هذه أنها تحتوي على فواتير ومستندات أخرى يزعم أنها مرتبطة بالخدمات المصرفية والتمويل. غالبًا ما يتم إنشاء رسائل البريد الإلكتروني المستخدمة في التصيد بشق الأنفس. على الرغم من احتواء العديد من رسائل البريد الإلكتروني على مستند PDF الشهير ، يبدو أن رسائل البريد الإلكتروني المخادعة من مجموعة TA505 تعتمد على مستندات Word.

https://twitter.com/rsz619mania/status/1146387091598667777

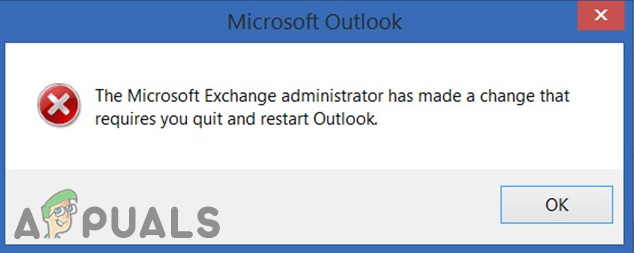

بمجرد أن يفتح الضحية المطمئنة مستند Word المربوط ، تعتمد المجموعة على الهندسة الاجتماعية لمواصلة الهجوم. قد يبدو هذا معقدًا ، ولكن في الواقع ، يعتمد الهجوم على طريقة قديمة نوعًا ما لـ 'وحدات الماكرو' في مستند Word. يتم إبلاغ الأهداف بأن المعلومات 'محمية' وتحتاج إلى تمكين التحرير لرؤية محتوياتها. يؤدي القيام بذلك إلى تمكين وحدات الماكرو ويسمح بتسليم AndroMut إلى الجهاز. يقوم هذا البرنامج الضار بعد ذلك بتنزيل FlawedAmmyy. بمجرد تثبيت كلاهما ، يتم اختراق آلات الضحايا بالكامل.

ما هو AndroMut وكيف تعمل البرامج الضارة متعددة المراحل؟

يستخدم TA505 حاليًا AndroMut كمرحلة أولى في هجوم من مرحلتين. بعبارة أخرى ، يعد AndroMut الجزء الأول من الإصابة الناجحة والسيطرة على أجهزة الكمبيوتر الخاصة بالضحايا. بمجرد نجاح الاختراق ، يستخدم AndroMut العدوى لإسقاط حمولة ثانية بشكل سري على الجهاز المخترق. تسمى الحمولة الثانية من التعليمات البرمجية الخبيثة FlawedAmmyy. بشكل أساسي ، FlawedAmmyy هو حصان طروادة أو RAT للوصول عن بعد قوي وفعال.

RAT FlawedAmmyy هو برنامج ضار خبيث يتيح الوصول عن بُعد إلى أجهزة الكمبيوتر الخاصة بالضحايا. يمكن للمهاجمين الحصول على امتيازات إدارية عن بُعد. بمجرد الدخول ، يتمتع المهاجمون بإمكانية الوصول الكامل إلى الملفات وبيانات الاعتماد والمزيد.

بالمناسبة ، البيانات ، في حد ذاتها ، ليست الهدف. بمعنى آخر ، سرقة البيانات ليست النية الأساسية. كجزء من المحور ، تسعى مجموعة TA505 للحصول على المعلومات التي تمنحهم الوصول إلى الشبكة الداخلية للبنوك والمؤسسات المالية الأخرى.

يطلق TA505 البرامج الضارة AndroMut https://t.co/Gv0krE1U66 pic.twitter.com/dStN33FsUy

- C_138 (@ C_138) 3 يوليو 2019

مجموعة TA505 تتبع المال ، يقول الخبراء:

يتحدث عن أنشطة مجموعة القرصنة ، كريس داوسون ، قائد استخبارات التهديد في نقطة إثبات قال ، 'إن تحرك A505 لتوزيع RATs وأدوات التنزيل بشكل أساسي في حملات أكثر استهدافًا بكثير مما كانوا يعملون سابقًا مع أحصنة طروادة المصرفية وبرامج الفدية تشير إلى تحول أساسي في تكتيكاتهم. بشكل أساسي ، تسعى المجموعة بعد عدوى عالية الجودة مع إمكانية تحقيق الدخل على المدى الطويل - الجودة على الكمية '.

يقوم مجرمو الإنترنت بشكل أساسي بضبط هجماتهم ، ويختارون أهدافهم بدلاً من القيام بحملات بريد إلكتروني ضخمة ويأملون في إيقاع الضحايا. إنهم يسعون وراء البيانات ، والأهم من ذلك ، المعلومات الحساسة ، لسرقة الأموال. يعد المحور الأخير في الأساس مجرد مثال على المتسللين الذين يتابعون السوق والمال. ومن ثم لا ينبغي اعتبار التحول في الاستراتيجية دائمًا ، كما لاحظ داوسون ، 'ما هو غير واضح هو النتيجة النهائية أو نهاية اللعبة لهذا التحول. يتبع A505 الأموال إلى حد كبير ، ويتكيف مع الاتجاهات العالمية ويستكشف مناطق جغرافية وحمولات جديدة لزيادة عوائدها إلى أقصى حد '.

العلامات البرمجيات الخبيثة