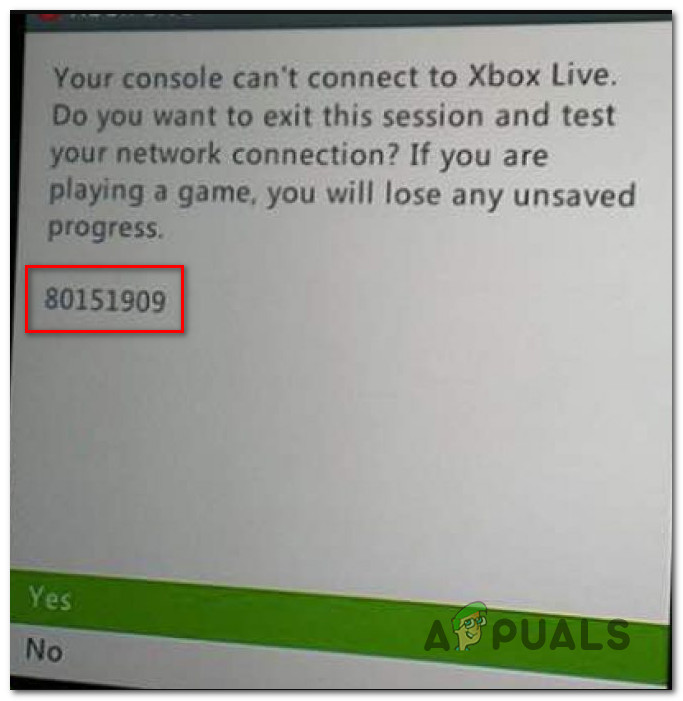

رسالة الفدية تم إنشاؤها بواسطة Xbash في قاعدة بيانات MySQL

برنامج ضار جديد يُعرف باسم ' Xbash 'اكتشفه باحثو الوحدة 42 ، ذكرت مدونة في Palo Alto Networks . هذه البرامج الضارة فريدة من نوعها في قوتها الاستهدافية وتؤثر على خوادم Microsoft Windows و Linux في وقت واحد. ربط الباحثون في الوحدة 42 هذه البرامج الضارة بـ Iron Group ، وهي مجموعة جهات تهديدات معروفة سابقًا بهجمات برامج الفدية.

وفقًا لمدونة المدونة ، يتمتع Xbash بقدرات على العمل بالعملات المعدنية ، والنشر الذاتي ، وبرامج الفدية. كما أنه يمتلك بعض الإمكانات التي عند تنفيذها ، يمكنها تمكين البرامج الضارة من الانتشار بسرعة إلى حد ما داخل شبكة المؤسسة ، بطرق مماثلة مثل WannaCry أو Petya / NotPetya.

خصائص Xbash

وتعليقًا على خصائص هذا البرنامج الضار الجديد ، كتب باحثو الوحدة 42 ، 'استخدمت الوحدة 42 مؤخرًا Palo Alto Networks WildFire لتحديد عائلة برامج ضارة جديدة تستهدف خوادم Linux. بعد إجراء مزيد من التحقيقات ، أدركنا أنه مزيج من الروبوتات وبرامج الفدية التي تم تطويرها بواسطة مجموعة جرائم الإنترنت النشطة Iron (المعروفة أيضًا باسم Rocke) هذا العام. لقد أطلقنا على هذا البرنامج الضار الجديد اسم 'Xbash' ، بناءً على اسم الوحدة الرئيسية الأصلية للشفرة الضارة '.

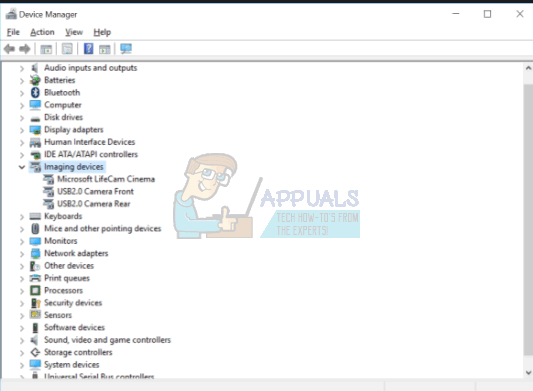

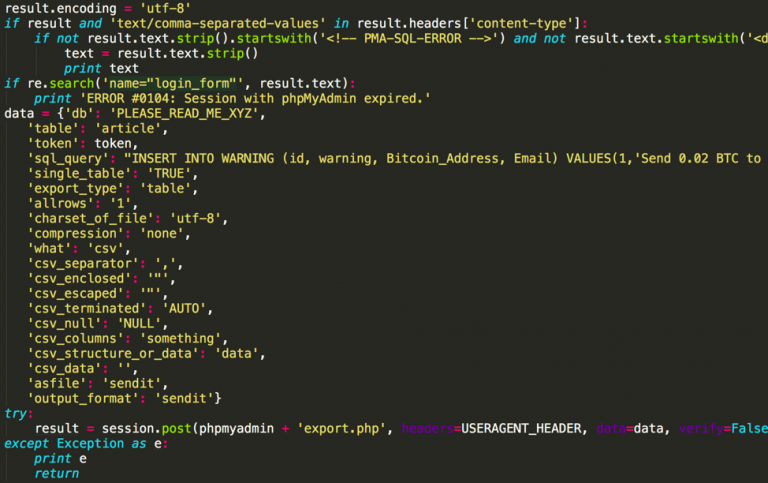

كانت مجموعة Iron في السابق تهدف إلى تطوير ونشر سرقة معاملات العملة المشفرة أو أحصنة طروادة التي كانت تهدف في الغالب إلى استهداف نظام Microsoft Windows. ومع ذلك ، فإن Xbash يهدف إلى اكتشاف جميع الخدمات غير المحمية ، وحذف قواعد بيانات المستخدمين MySQL و PostgreSQL و MongoDB ، وفدية عملات البيتكوين. تستخدم Xbash ثلاث نقاط ضعف معروفة لإصابة أنظمة Windows وهي Hadoop و Redis و ActiveMQ.

ينتشر Xbash بشكل أساسي من خلال استهداف أي ثغرات أمنية غير مصححة وكلمات مرور ضعيفة. أنه إتلاف البيانات ، مما يعني أنه يدمر قواعد البيانات المستندة إلى Linux باعتبارها إمكانيات برامج الفدية الخاصة به. لا توجد أيضًا وظائف داخل Xbash من شأنها استعادة البيانات المدمرة بعد سداد الفدية.

على عكس شبكات Linux الشهيرة السابقة مثل Gafgyt و Mirai ، فإن Xbash عبارة عن روبوتات لينكس من المستوى التالي توسع هدفها إلى مواقع الويب العامة لأنها تستهدف المجالات وعناوين IP.

ينشئ Xbash قائمة بعناوين IP في الشبكة الفرعية للضحية وإجراء فحص المنافذ (Palo Alto Networks)

هناك بعض التفاصيل الأخرى حول إمكانيات البرامج الضارة:

- إنها تمتلك قدرات الروبوتات ، والتعدين بالعملات المعدنية ، وبرامج الفدية ، وقدرات الانتشار الذاتي.

- يستهدف الأنظمة المستندة إلى Linux لقدرات برامج الفدية و botnet الخاصة به.

- إنه يستهدف الأنظمة المستندة إلى Microsoft Windows لقدراتها في مجال العملات المعدنية والانتشار الذاتي.

- يستهدف مكون برامج الفدية قواعد البيانات المستندة إلى Linux ويحذفها.

- حتى الآن ، لاحظنا 48 معاملة واردة إلى هذه المحافظ بإجمالي دخل يبلغ حوالي 0.964 بيتكوين مما يعني أن 48 ضحية قد دفعوا ما يقرب من 6000 دولار أمريكي (في وقت كتابة هذا التقرير).

- ومع ذلك ، لا يوجد دليل على أن الفدية المدفوعة أدت إلى تعافي الضحايا.

- في الواقع ، لا يمكننا العثور على أي دليل على أي وظيفة تجعل الاسترداد ممكنًا من خلال دفع الفدية.

- يُظهر تحليلنا أن هذا من المحتمل أن يكون عمل مجموعة Iron Group ، وهي مجموعة مرتبطة علنًا بحملات برامج الفدية الأخرى بما في ذلك تلك التي تستخدم نظام التحكم عن بعد (RCS) ، الذي يُعتقد أنه تمت سرقة رمز مصدره من ' فريق القرصنة 'في عام 2015.

حماية ضد Xbash

يمكن للمنظمات استخدام بعض التقنيات والنصائح التي قدمها باحثو الوحدة 42 لحماية أنفسهم من الهجمات المحتملة من قبل Xbash:

- استخدام كلمات مرور قوية وغير افتراضية

- مواكبة التحديثات الأمنية

- تنفيذ أمان نقطة النهاية على أنظمة Microsoft Windows و Linux

- منع الوصول إلى مضيفين غير معروفين على الإنترنت (لمنع الوصول إلى خوادم القيادة والتحكم)

- تنفيذ عمليات النسخ الاحتياطي والاستعادة الصارمة والفعالة والمحافظة عليها.