مشروع Monero ، CryptoNews

وفقًا لتقرير صدر في الأصل من قبل محللين أمنيين من Palo Alto Networks ، فإن ما لا يقل عن خمسة بالمائة من جميع رموز Monero المتداولة حاليًا في السوق تم تعدينها باستخدام برامج ضارة. وهذا يعني أن المنظمات الإجرامية قد استخدمت الاختراقات الأمنية في الخوادم وأجهزة المستخدم النهائي لتعدين أكثر من 790 ألف قطعة نقدية من نوع Monero ، والمعروفة أيضًا باسم XMR. ما يقرب من 20 مليون تجزئة في الثانية ، أي حوالي 2 في المائة من إجمالي قوة التجزئة لشبكة Monero ، جاءت من الأجهزة المصابة خلال العام الماضي.

بالنظر إلى أسعار الصرف الحالية وصعوبة الشبكة وعوامل أخرى ، ستظل هذه الكمية الهائلة من قوة المعالجة تترجم في مكان ما إلى أكثر من 30000 دولار يوميًا لهذه المجموعات ، وهو مبلغ كبير من المال بالمقارنة. أعلى ثلاث معدلات تجزئة بين 1600 دولار و 2700 دولار من Monero كل يوم.

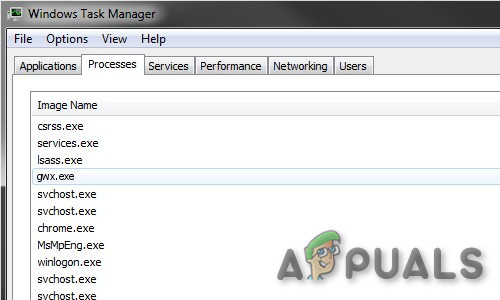

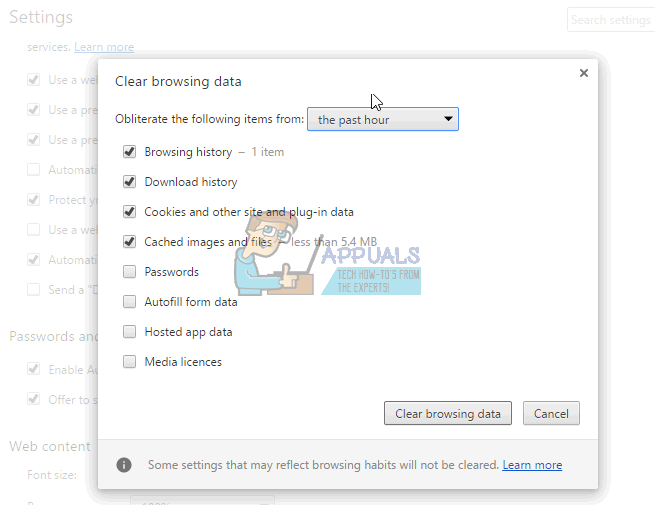

تفاجأ خبراء أمان Linux عندما علموا في يناير الماضي أن البرمجيات الخبيثة RubyMiner المستخدمة لتعدين Monero بهذه الطريقة قد استهدفت بالفعل الخوادم التي تشغل GNU / Linux بالإضافة إلى تلك التي تشغل حزم خوادم Microsoft Windows كجزء من برامج النظام الخاصة بهم.

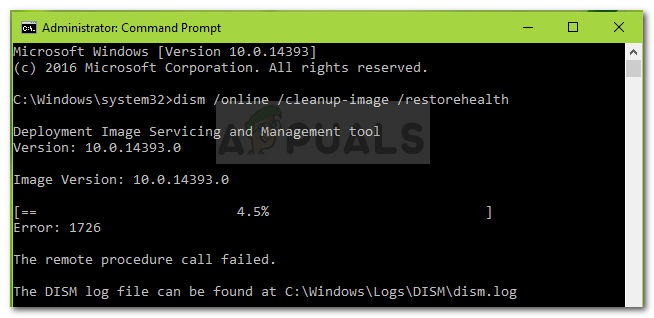

احتوت الاستغلال على أجهزة Linux على مجموعة من أوامر shell والسماح للمهاجمين بمسح وظائف cron قبل إضافة وظائفهم. تقوم مهمة cron الجديدة هذه بتنزيل برنامج نصي shell يتم استضافته في ملفات robots.txt النصية التي تعد جزءًا قياسيًا من معظم نطاقات الويب.

في النهاية ، يمكن لهذا البرنامج النصي تنزيل وتثبيت إصدار غير مدعوم من تطبيق XMRig Monero miner الشرعي. استهدف PyCryptoMiner خوادم Linux أيضًا. قامت مجموعة أخرى من البرامج الضارة الخاصة بعامل التعدين Monero بتعقب خوادم Oracle WebLogic.

لحسن الحظ ، لم تكن تلك الثغرات قادرة على إحداث الكثير من الضرر لأن المهاجمين كانوا يعتمدون على الثغرات القديمة التي اكتشف خبراء أمان Linux كيفية توصيلها منذ فترة طويلة. قاد هذا البعض في مجتمع المصادر المفتوحة إلى افتراض أن المهاجمين كانوا يلاحقون الأجهزة التي تحتوي على تثبيتات لأنظمة التشغيل كانت قديمة في شروط الخادم.

ومع ذلك ، فإن الأرقام الأخيرة الأكثر إثارة للإعجاب الواردة في هذا التقرير تشير إلى أن الهجمات الجديدة قد تستفيد من الثغرات الأخيرة في كل من Windows و GNU / Linux.