بعد اكتشاف نقاط الضعف في فئة Spectre و Meltdown ، تم اكتشاف معالج Intel خامس يؤثر على الضعف بواسطة Giorgi Maisuradze ، الأستاذ الدكتور كريستيان روسو ، وفريقهم من الباحثين في مركز CISPA Helmholtz في ألمانيا. وقد لوحظ أن الثغرة الأمنية تسمح للقراصنة بتجاوز التفويض من أجل قراءة البيانات ، ومن المقدر أن الثغرة موجودة في جميع معالجات إنتل في العقد الماضي على الأقل. على الرغم من أن الثغرة الأمنية لم يتم دراستها إلا في معالجات Intel حتى الآن ، فمن المتوقع أن تكون موجودة في معالجات ARM و AMD أيضًا ، مما يفسح المجال لحقيقة أن المتسللين الذين يستغلون هذه الثغرة الأمنية في وحدات المعالجة المركزية من Intel يمكنهم تكييف مآثرهم لمهاجمة المعالجات الأخرى مثل حسنا.

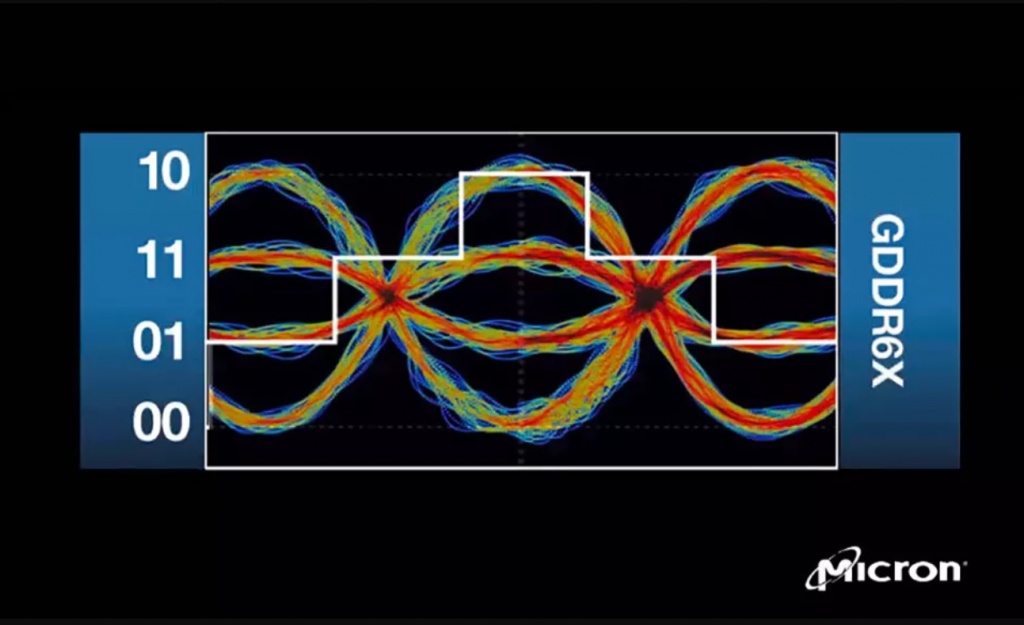

وفقًا للدكتور روسو ، 'تحدث الفجوة الأمنية بسبب توقع وحدات المعالجة المركزية (CPU) ما يسمى بعنوان الإرجاع لتحسين وقت التشغيل. إذا تمكن المهاجم من التلاعب بهذا التوقع ، فإنه يتحكم في رمز البرنامج المنفذ بشكل تخميني. يمكنه قراءة البيانات عبر القنوات الجانبية التي يجب حمايتها بالفعل من الوصول '. يمكن تنفيذ مثل هذه الهجمات بطريقتين أساسيتين: الأولى تستلزم أن تكون النصوص الخبيثة على مواقع الإنترنت قادرة على الوصول إلى كلمات المرور المخزنة والثانية تأخذ هذه الخطوة إلى الأمام من خلال السماح للمتسلل بقراءة البيانات بنفس الطريقة للعمليات غير الأصلية بالإضافة إلى الوصول إلى ما وراء الحدود للوصول إلى مجموعة أكبر من كلمات المرور من مستخدمين آخرين على نظام مشترك. الباحثون' ورق ابيض في هذا الصدد يوضح أن المخازن المؤقتة لمكدس الإرجاع المسؤولة عن التنبؤ بعناوين الإرجاع يمكن استخدامها لإحداث أخطاء في التنبؤ. على الرغم من أن الإصلاحات الأخيرة للتخفيف من الثغرات الأمنية لفئة Specter قد نجحت في التخفيف من الهجمات المتقاطعة المستندة إلى RSB أيضًا ، لا يزال من الممكن استغلال الثغرة الأمنية في بيئات JIT للوصول إلى ذاكرات المتصفح ويمكن استخدام كود JIT المترجم لقراءة الذاكرة. من هذه الحدود بمعدل دقة 80٪.

مثلما تستغل هجمات Specter المعالجات من خلال معالجة العناوين الأمامية ، فإن هذه الثغرة الأمنية موجودة في عناوين الإرجاع ، ومن هنا جاء الاسم المستعار: معكوس Specter attack. نظرًا لأن مصنعي التكنولوجيا يعملون على سد الثغرات الأمنية الأربعة المعروفة بالفعل ، تظل المتصفحات بوابة للمواقع الضارة للوصول إلى المعلومات والتلاعب بالمعالجات بهذه الطريقة. تم إعلام إنتل بهذه الثغرة الأمنية المكتشفة حديثًا في مايو وتم منحها 90 يومًا لإنتاج تقنية التخفيف من تلقاء نفسها قبل إصدار الاكتشاف. مع اقتراب 90 يومًا من نهايتها ، لا تزال معالجات Intel معرضة لخطر حدوث مثل هذه الثغرات الأمنية ، ولكن تأكد من أن الشركة تعمل على حل مشاكلها على أمل التوصل إلى حل دائم ، وستظل الورقة البيضاء قائمة حتى ذلك الحين لعرض تجارب شاملة وتحليل هذا الضعف الجديد.