ينكدين. ليندا

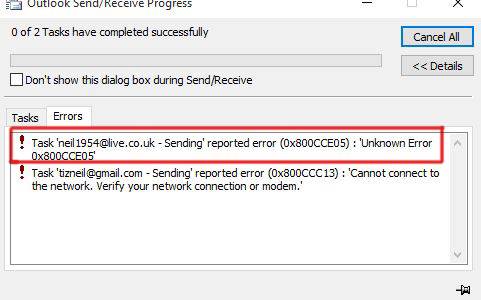

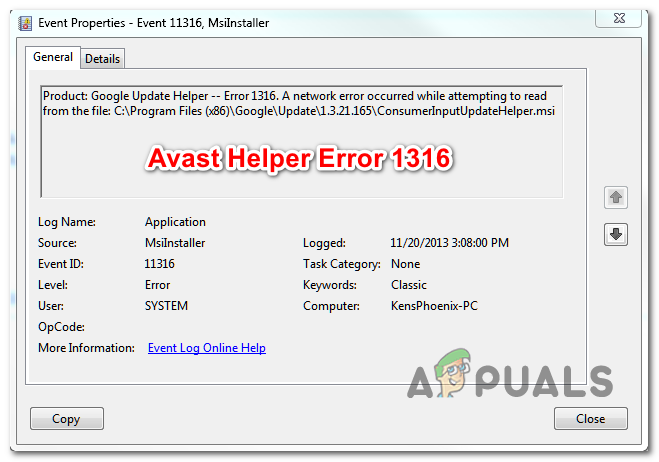

ظهرت الآن ثغرة أمنية قابلة للاستغلال عن بُعد تؤثر على 600 مليون مستخدم لتطبيق WhatsApp في عام 2014 وأكثر من ذلك منذ ذلك الحين من خلال التسبب في حدوث أعطال في النظام عن بُعد في شكل جديد. تم العثور على إصدارات 9.11 من تطبيقات الهاتف المحمول الخاصة بـ LinkedIn والإصدارات الأقدم لنظام التشغيل iOS تحتوي على ثغرة في استنفاد موارد وحدة المعالجة المركزية والتي يمكن تشغيلها عن طريق الإدخال الذي يوفره المستخدم.

تنشأ الثغرة الأمنية من حقيقة أن مرشح تطبيق الهاتف المحمول للإدخال المقدم من المستخدم غير قادر على اكتشاف المدخلات الضارة أو المزعجة. عندما يرسل مستخدم مثل هذه الرسالة إلى مستخدم آخر على تطبيق LinkedIn ، عند عرض الرسالة ، تتم قراءة البرنامج النصي ويطالب الكود المعروض بإصلاح وحدة المعالجة المركزية مما يؤدي إلى تعطل الاستنفاد.

تم العثور على الثغرة الأمنية في إصدار نظام تشغيل iPhone 11.4.1 ، والذي يستهدف بشكل أساسي أجهزة iPhone 7 المحمولة. عندما تتم قراءة الشفرة الخبيثة على هذا النظام ، فإنها تتسبب في 48 ثانية من وقت وحدة المعالجة المركزية خلال 62 ثانية مما يؤدي إلى معدل 93 ٪ من وحدة المعالجة المركزية. متوسط وحدة المعالجة المركزية هذا أعلى بكثير من 80٪ من استخدام وحدة المعالجة المركزية التي تم قطعها لأكثر من 60 ثانية مما يتسبب في استنفاد النظام وما يترتب على ذلك من تعطل.

كما رأينا مع WhatsApp ، بمجرد إزالة الرمز من أحدث سطر رسائل ، يتوقف تعطل وحدة المعالجة المركزية. يبدو أن هذا هو الحال في تطبيق LinkedIn للجوال أيضًا. من أجل منع النظام من التعطل في كل مرة تحاول فيها إعادة تشغيل التطبيق ، يجب أن تطلب من المستخدم الذي أرسل لك الرمز الخاطئ أن يرسل لك رسالة عادية أخرى حتى يتوقف التعطل. هذه ليست أسهل تقنية تخفيف عندما تتلقى رسائل من مهاجمين يتطلعون عمدًا لاستغلال هذه الثغرة الأمنية لإحداث مشاكل لك.

ال النص التالي أنشأه Juan Sacco يولد رمزًا يسبب استنفاد وحدة المعالجة المركزية.

ظهرت هذه الثغرة للتو وقد لاحظ موقع LinkedIn. لم تصدر الشركة تحديثًا أو تصحيحًا أو تحذيرًا تفصيليًا للتخفيف حتى الآن.

![[FIX] الخداع فشل في تحميل الملف الشخصي](https://jf-balio.pt/img/how-tos/94/deceit-failed-load-profile.png)

![[FIX] خطأ تثبيت Google Earth PRO 1603](https://jf-balio.pt/img/how-tos/38/google-earth-pro-installation-error-1603.jpg)

![[FIX] رمز خطأ Overwatch LC-202](https://jf-balio.pt/img/how-tos/78/overwatch-error-code-lc-202.png)