متصفح الانترنت

ثغرة أمنية في الشيخوخة ولكن لا تزال تستخدم بشكل نشط Internet Explorer ، متصفح الويب 'الافتراضي' لنظام التشغيل Microsoft Windows ، تم استغلالها بنشاط من قبل المهاجمين وكتاب الشفرات الضارة . على الرغم من أن Microsoft على دراية تامة بـ Zero-Day Exploit في IE ، فقد أصدرت الشركة حاليًا استشارات أمنية للطوارئ. لم تقم Microsoft بعد بإصدار أو نشر ملف تحديث تصحيح الأمان في حالات الطوارئ لمعالجة الثغرة الأمنية في Internet Explorer.

يقال إن المهاجمين 'في البرية' يستغلون استغلالًا لمدة 0 يوم في Internet Explorer. ببساطة ، يتم استخدام عيب تم اكتشافه حديثًا في IE بشكل نشط لتنفيذ تعليمات برمجية ضارة أو عشوائية عن بُعد. أصدرت Microsoft تحذيرًا أمنيًا يحذر الملايين من مستخدمي نظام التشغيل Windows بشأن ثغرة يوم الصفر الجديدة في متصفح الويب Internet Explorer ولكنها لم تصدر بعد تصحيحًا لسد ثغرة الأمان المتعلقة.

ثغرة أمنية في Internet Explorer ، مصنف بأنه 'متوسط' يتم استغلاله بشكل نشط في البرية:

تم وضع علامة رسميًا على الثغرة الأمنية المكتشفة والمستغلة حديثًا في Internet Explorer باسم CVE-2020-0674 . تم تصنيف برنامج Exploit لمدة 0 يومًا بأنه 'متوسط'. ثغرة الأمان هي في الأساس مشكلة تنفيذ التعليمات البرمجية عن بُعد الموجودة في الطريقة التي يتعامل بها محرك البرمجة النصية مع الكائنات الموجودة في ذاكرة Internet Explorer. يتم تشغيل الخطأ من خلال مكتبة JScript.dll.

#darkhotel # 0 يوم #استغلال

CVE-2020-0674

إرشادات Microsoft حول الثغرة الأمنية لتلف ذاكرة محرك البرمجة النصية

توجد ثغرة أمنية في تنفيذ التعليمات البرمجية عن بُعد في الطريقة التي يتعامل بها محرك البرمجة النصية مع الكائنات الموجودة في الذاكرة في Internet Explorer. https://t.co/1mbqh1IMDz

- شحرور طائر (blackorbird) 18 يناير 2020

من خلال استغلال الخطأ بنجاح ، يمكن للمهاجم عن بُعد تنفيذ تعليمات برمجية عشوائية على أجهزة الكمبيوتر المستهدفة. يمكن للمهاجمين السيطرة الكاملة على الضحايا فقط عن طريق إقناعهم بفتح صفحة ويب ضارة على متصفح Microsoft الضعيف. بعبارة أخرى ، يمكن للمهاجمين نشر هجوم تصيد وخداع مستخدمي نظام التشغيل Windows باستخدام IE للنقر على روابط الويب التي تقود الضحايا إلى موقع ويب ملوث به برامج ضارة. ومن المثير للاهتمام ، أن الثغرة الأمنية لا يمكنها منح امتيازات إدارية ، إلا إذا تم تسجيل دخول المستخدم نفسه كمسؤول ، كما أشار نصائح أمان Microsoft :

'قد تؤدي الثغرة الأمنية إلى إتلاف الذاكرة بطريقة يمكن للمهاجم من خلالها تنفيذ تعليمات برمجية عشوائية في سياق المستخدم الحالي. يمكن للمهاجم الذي نجح في استغلال الثغرة الأمنية الحصول على نفس حقوق المستخدم مثل المستخدم الحالي. إذا تم تسجيل دخول المستخدم الحالي بحقوق مستخدم إدارية ، يمكن للمهاجم الذي نجح في استغلال الثغرة الأمنية التحكم في النظام المتأثر. يمكن للمهاجم بعد ذلك تثبيت البرامج ؛ عرض البيانات أو تغييرها أو حذفها ؛ أو إنشاء حسابات جديدة بحقوق مستخدم كاملة '.

تدرك Microsoft أن IE Zero-Day Exploit Security يعمل على إصلاح المشكلة:

من المثير للقلق ملاحظة أن جميع إصدارات ومتغيرات Internet Explorer تقريبًا معرضة لخطر 0-Day Exploit. تتضمن منصة تصفح الويب المتأثرة Internet Explorer 9 و Internet Explorer 10 و Internet Explorer 11. يمكن تشغيل أي من هذه الإصدارات من IE على جميع إصدارات Windows 10 و Windows 8.1 و Windows 7.

إنه يوم الجمعة ، عطلة نهاية الأسبوع قد هبطت… و #مايكروسوفت يحذر من استغلال إنترنت إكسبلورر. https://t.co/1bkNhKIDYt #السجل

- برنامج Security News Bot (SecurityNewsbot) 18 يناير 2020

على الرغم من أن مايكروسوفت لديها ر دعم مجاني لنظام التشغيل Windows 7 ، الشركة لا تزال دعم الشيخوخة والتي عفا عليها الزمن بالفعل متصفح الويب IE. وبحسب ما ورد أشارت Microsoft إلى أنها على دراية بـ 'الهجمات المستهدفة المحدودة' في البرية وتعمل على إصلاحها. ومع ذلك ، فإن التصحيح ليس جاهزًا بعد. بمعنى آخر ، لا يزال الملايين من مستخدمي نظام التشغيل Windows الذين يعملون على IE معرضين للخطر.

حلول بسيطة ولكنها مؤقتة للحماية من استغلال يوم الصفر في آي إي:

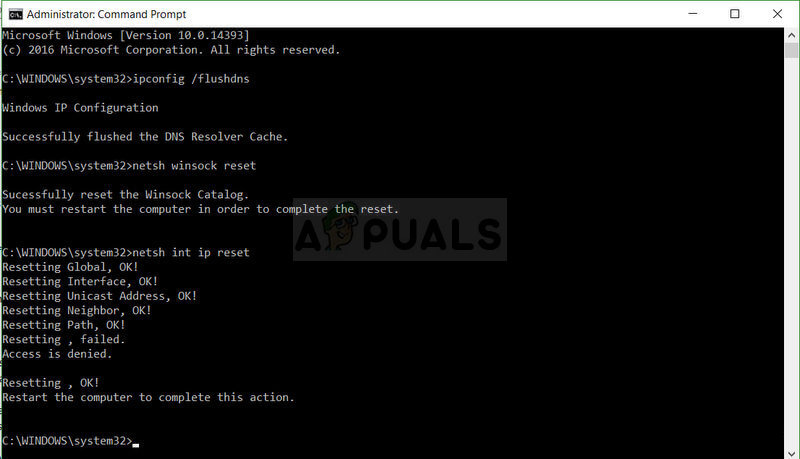

يعتمد الحل البسيط والعملي للحماية من 0-Day Exploit الجديد في IE على منع تحميل مكتبة JScript.dll. بمعنى آخر ، يجب على مستخدمي IE منع تحميل المكتبة في الذاكرة لحظر ملف استغلال هذا الضعف .

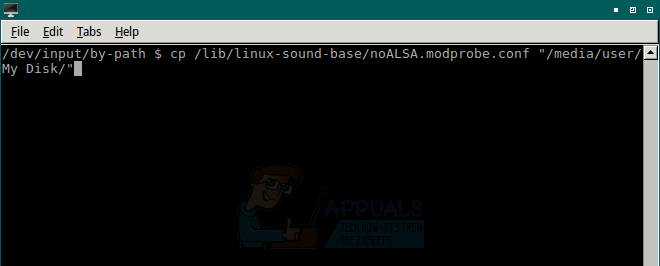

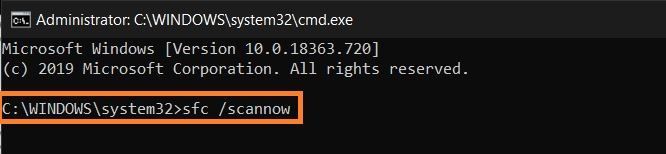

نظرًا لأنه يتم استغلال 0-Day Exploit في IE بشكل نشط ، يجب على مستخدمي نظام التشغيل Windows الذين يعملون مع IE اتباع التعليمات. لتقييد الوصول إلى JScript.dll ، يجب على المستخدمين تشغيل الأوامر التالية على نظام Windows الخاص بك بامتيازات المسؤول ، التي تم الإبلاغ عنها TheHackerNews .

لأنظمة 32 بت:

أخذ / f٪ windir٪ system32 jscript.dll

cacls٪ windir٪ system32 jscript.dll / E / P الجميع: N

لأنظمة 64 بت:

أخذ / f٪ windir٪ syswow64 jscript.dll

cacls٪ windir٪ syswow64 jscript.dll / E / P الجميع: N

أخذ / f٪ windir٪ system32 jscript.dll

cacls٪ windir٪ system32 jscript.dll / E / P الجميع: N

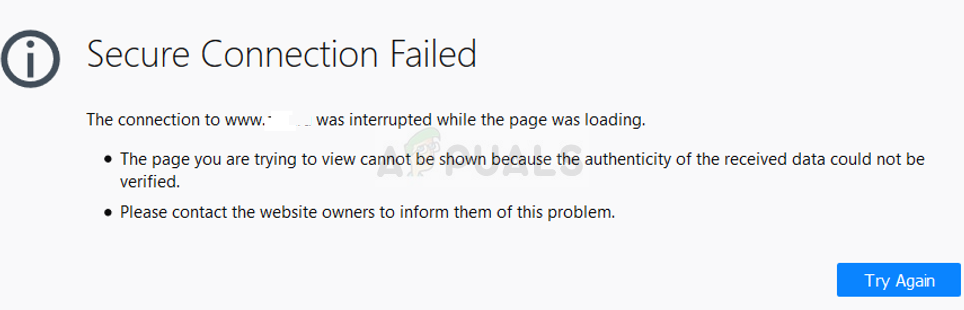

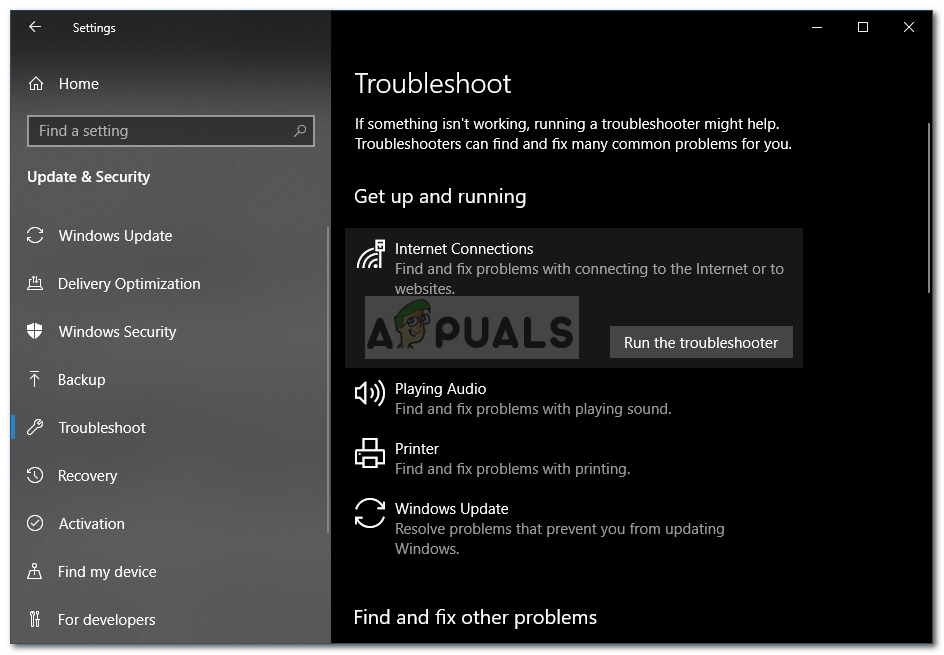

أكدت Microsoft أنها ستنشر التصحيح قريبًا. يمكن للمستخدمين الذين يقومون بتشغيل الأوامر المذكورة أعلاه أن يواجهوا بعض مواقع الويب التي تتصرف بطريقة متقطعة أو تفشل في التحميل. عندما يتوفر التصحيح ، على الأرجح من خلال Windows Update ، يمكن للمستخدمين التراجع عن التغييرات عن طريق تشغيل الأوامر التالية:

لأنظمة 32 بت:

cacls٪ windir٪ system32 jscript.dll / E / R الجميع

العلامات متصفح الانترنتلأنظمة 64 بت:

cacls٪ windir٪ system32 jscript.dll / E / R الجميع

cacls٪ windir٪ syswow64 jscript.dll / E / R الجميع