نحن في وقت أصبحت فيه الهجمات الإلكترونية من الأعمال اليومية. لم يكن تأمين شبكتك أكثر صعوبة مما هو عليه الآن. هذا بسبب الزيادة السريعة في التكنولوجيا وكيف أن كل شيء في هذه الأيام متصل بالإنترنت. بالنسبة للمؤسسة ، يتم وضع جميع البيانات في قاعدة بيانات. يتضمن ذلك جميع بيانات المستخدمين بالإضافة إلى المعلومات التنظيمية. نظرًا لأنك لا تعرف أبدًا متى سيتم استهدافك من قِبل أحد المهاجمين عبر الإنترنت ، يجب عليك مراقبة البنية الأساسية الأمنية لديك. تتمثل إحدى طرق القيام بذلك في التأكد من أن المستخدمين على شبكتك يمكنهم الوصول إلى ما يفترض بهم فقط.

مدير حقوق الوصول

بهذه الطريقة ، يمكنك منع التسريبات الأمنية والحفاظ على أمان بياناتك من الداخل. إلى جانب ذلك ، يمكن للأدوات الآلية الحديثة أن تعرض لك في الوقت الفعلي البيانات التي يتم الوصول إليها من قبل مختلف المستخدمين على شبكتك. عندما تكون لديك هذه المعلومات ، ستتمكن من منع أي تسرب قبل حدوثها. تتمثل طريقة القيام بذلك في تقييد أذونات المستخدمين بحيث لا يتمكنون من الوصول إلى كل شيء على الشبكة. إن القيام بكل هذا يدويًا هو كابوس. لماذا ا؟ نظرًا لوجود عدد كبير جدًا من المستخدمين على الشبكة ، فإن إدارة الأذونات لكل مستخدم يدويًا يمكن أن تكون شبه مستحيلة. وبالتالي ، فإن ما تحتاجه هو أداة آلية يمكنها مساعدتك في إدارة وصول المستخدم بالإضافة إلى إخطارك عندما يكون هناك مستخدم يصل إلى معلومات لا يفترض به / عليها. وهكذا ، فإن مدير حقوق الوصول بواسطة Solarwinds هو تطابق مثالي لهذا. فهو لا يساعدك فقط في إعداد أذونات المستخدم ولكن يمكنه أيضًا مراقبة الشبكة بحيث لا يصل أي مستخدم عادي إلى المعلومات الهامة. ومن ثم ، دعونا نبدأ بهذه المقالة.

تثبيت Access Rights Manager

بادئ ذي بدء ، سيتعين عليك نشر أداة Access Rights Manager على نظامك. لهذا الغرض ، توجه إلى هذا حلقة الوصل وقم بتنزيل الأداة بالنقر فوق الزر المعني. بمجرد تنزيل الأداة ، اتبع الإرشادات الواردة أدناه لإجراء تثبيت ناجح:

- استخراج ملف .zip ملف إلى أي مكان مطلوب. بعد ذلك ، انتقل إلى هذا الدليل.

- بمجرد الوصول إلى هناك ، قم بتشغيل ملف التثبيت وانتظر حتى يفتح معالج التثبيت.

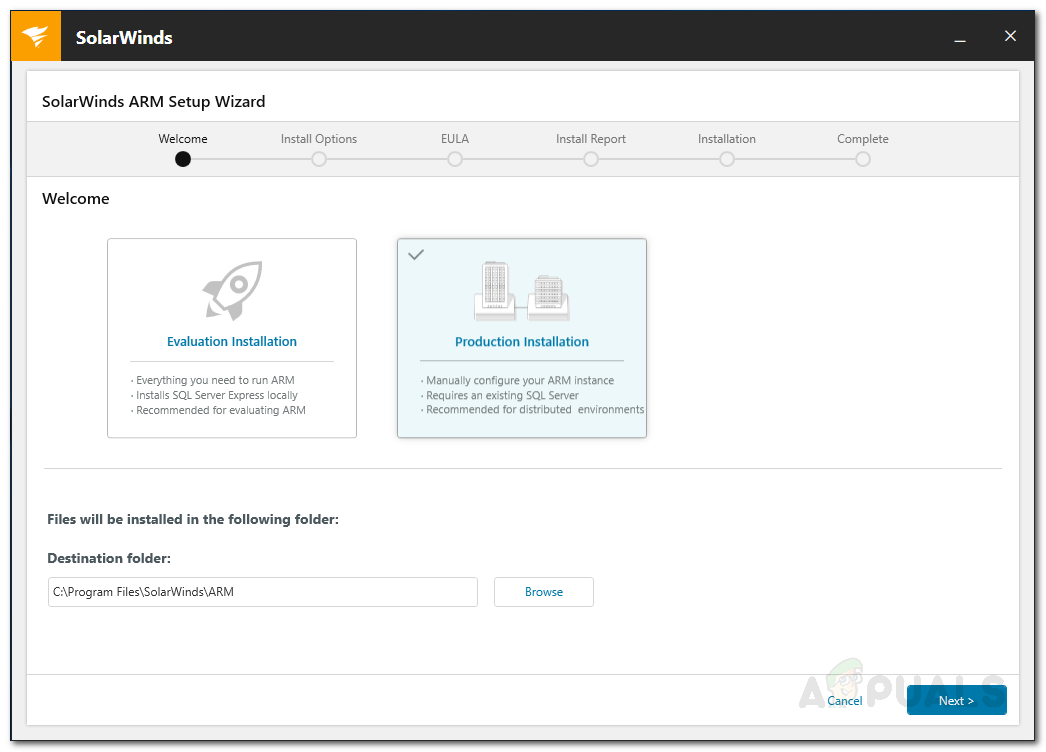

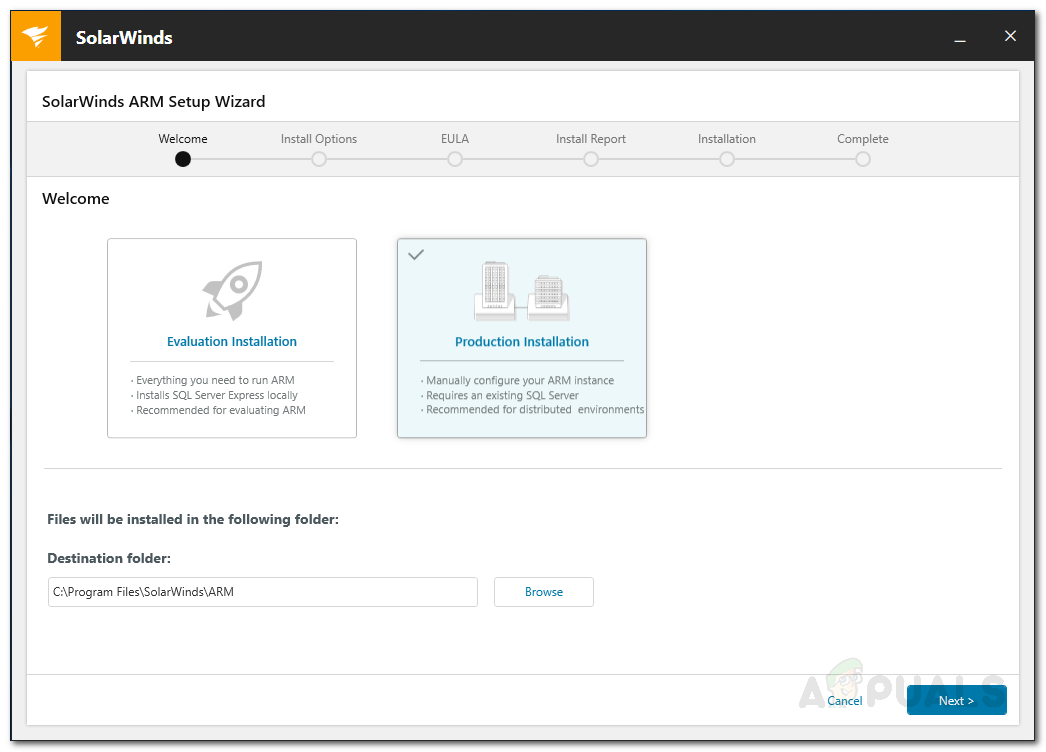

- حدد نوع التثبيت حسب احتياجاتك. اختيار تركيب التقييم خيار تثبيت SQL Server Express Edition على نظامك بحيث يمكنك تقييم المنتج. إذا كنت ترغب في استخدام خادم SQL موجود بالفعل ، فحدد تركيب الإنتاج . انقر التالى .

تركيب ARM

- أختر تثبيت كامل وانقر التالى .

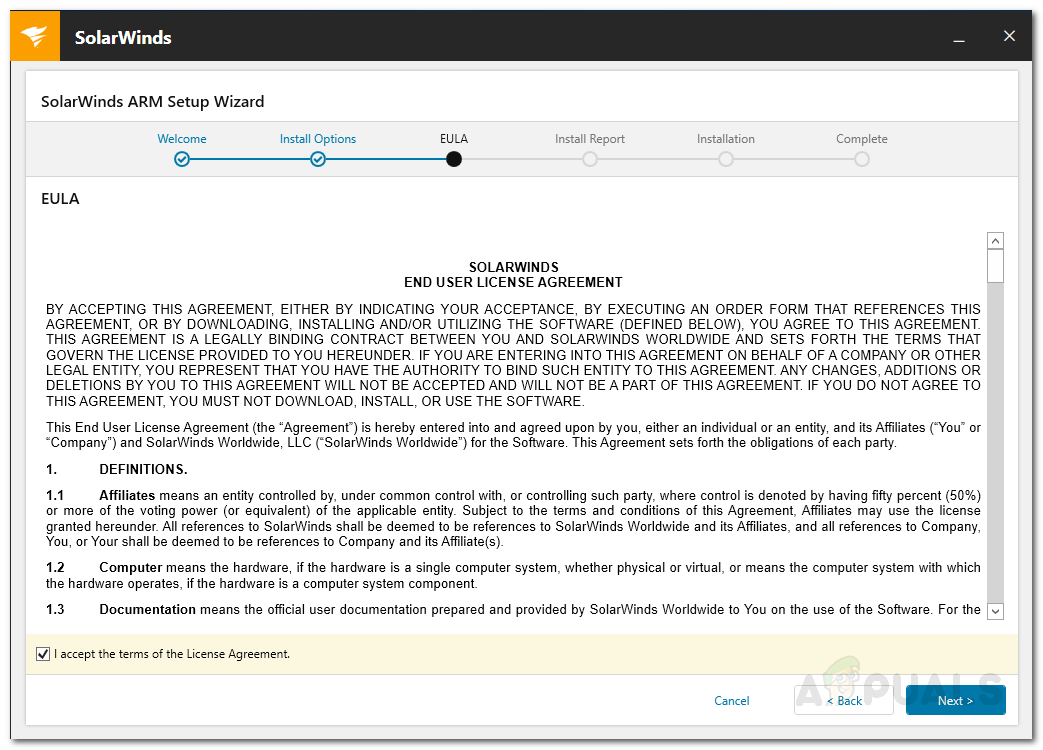

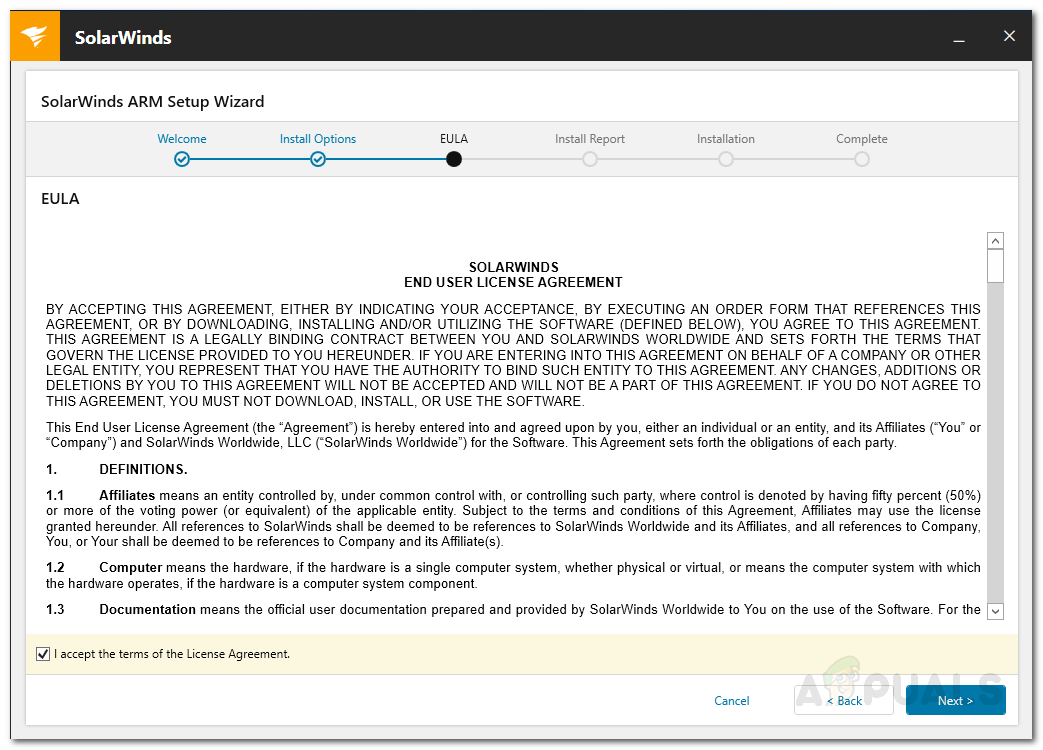

- وافق على شروط الترخيص ثم انقر فوق التالى .

اتفاقية الترخيص

- يجب أن تبدأ عملية التثبيت. إذا كانت أي مكونات مطلوبة مفقودة من نظامك ، فسيقوم المثبت تلقائيًا بمسحها ضوئيًا وتثبيتها لك على تثبيت نقل الصفحة.

- بمجرد تثبيت كل شيء بنجاح ، انقر فوق قم بتشغيل Scan معالج لبدء معالج التكوين.

تكوين مدير حقوق الوصول

بمجرد تثبيت الأداة بنجاح على نظامك ، سيتعين عليك إجراء بعض التكوين الأساسي قبل أن تتمكن من استخدام Access Rights Manager. يتم استخدام معالج التكوين لجمع المعلومات لأول فحص Active Directory والتكوين الأساسي. بمجرد اكتمال معالج التثبيت ، سيتم تحميل معالج التكوين تلقائيًا. فيما يلي كيفية تكوين Access Rights Manager:

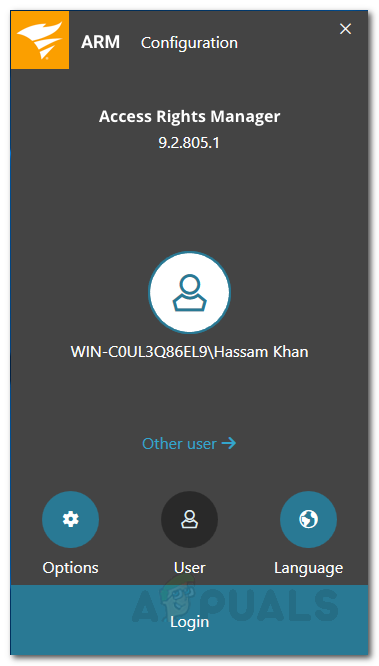

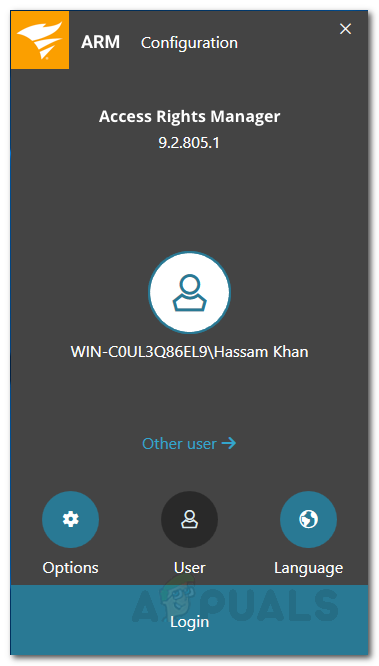

- مرة واحدة في ترتيب ساحر يبدأ ، سيتعين عليك تسجيل الدخول. يمكنك تسجيل الدخول باعتبارك المستخدم الذي قام بتثبيت مدير حقوق الوصول أداة. لاحقًا ، ستتمكن من إنشاء المزيد من المستخدمين.

التكوين تسجيل الدخول

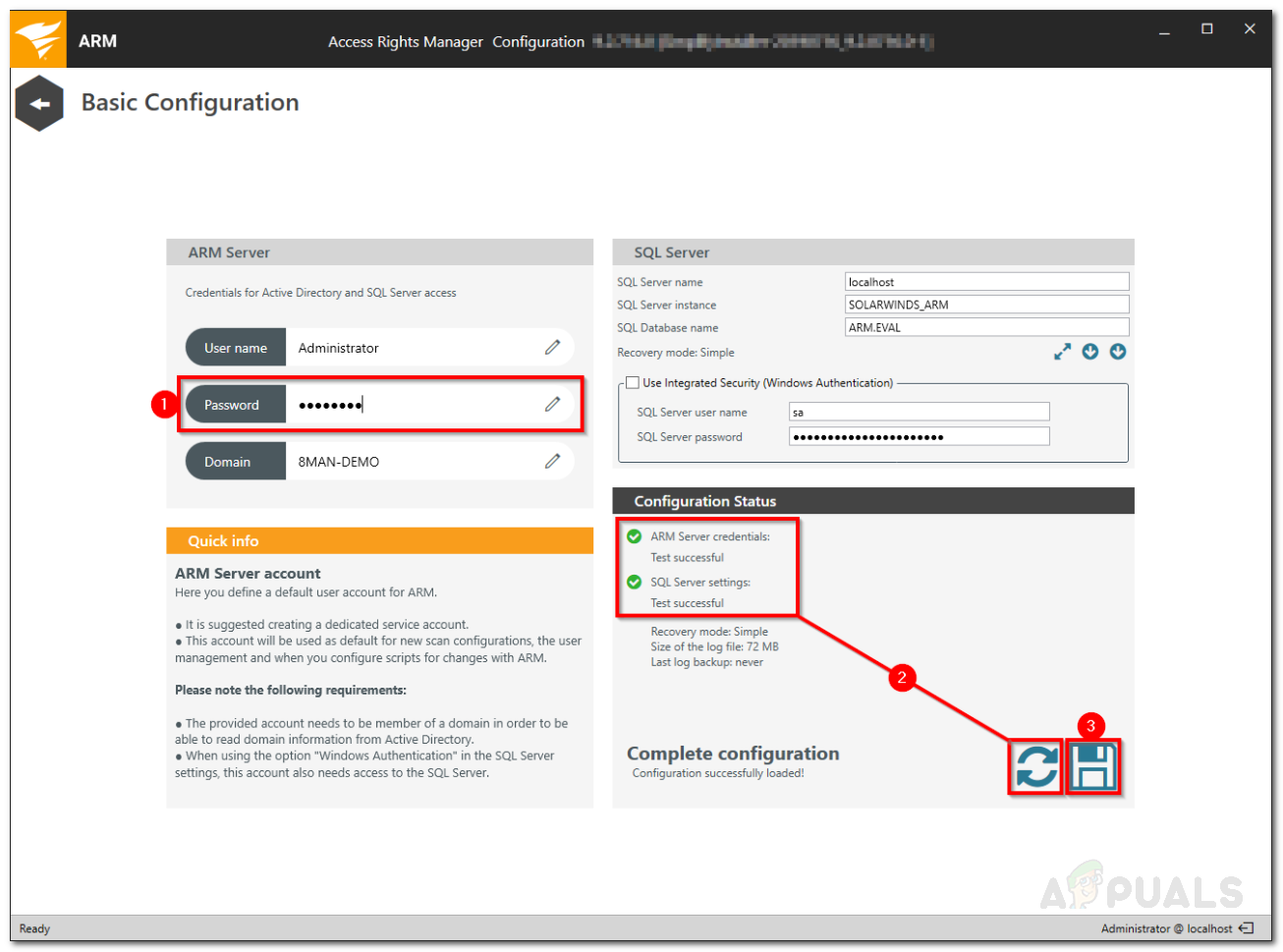

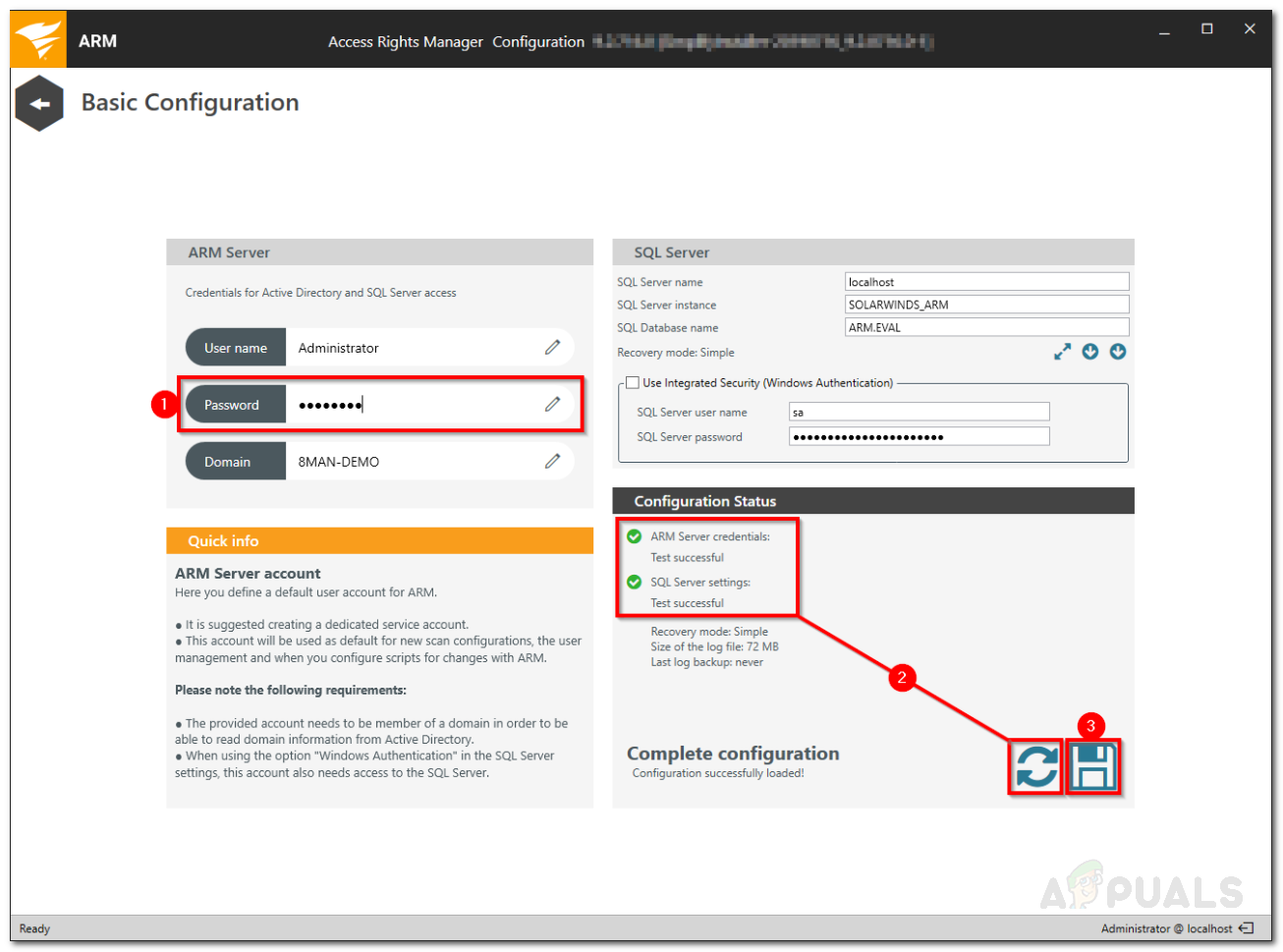

- بعد أن تقوم بتسجيل الدخول ، قم بتوفير بيانات الاعتماد المطلوبة لـ الأساسي ترتيب . قد تكون معظم القيم موجودة بشكل افتراضي وسيتعين عليك فقط توفير كلمة المرور للمستخدم الذي قام بتثبيت ARM. يمكنك تغيير هذا إذا كنت ترغب في ذلك.

- للتحقق من بيانات الاعتماد ، انقر فوق تحديث زر في الزاوية اليسرى السفلية.

- انقر على حفظ زر للمتابعة.

التكوين الأساسي

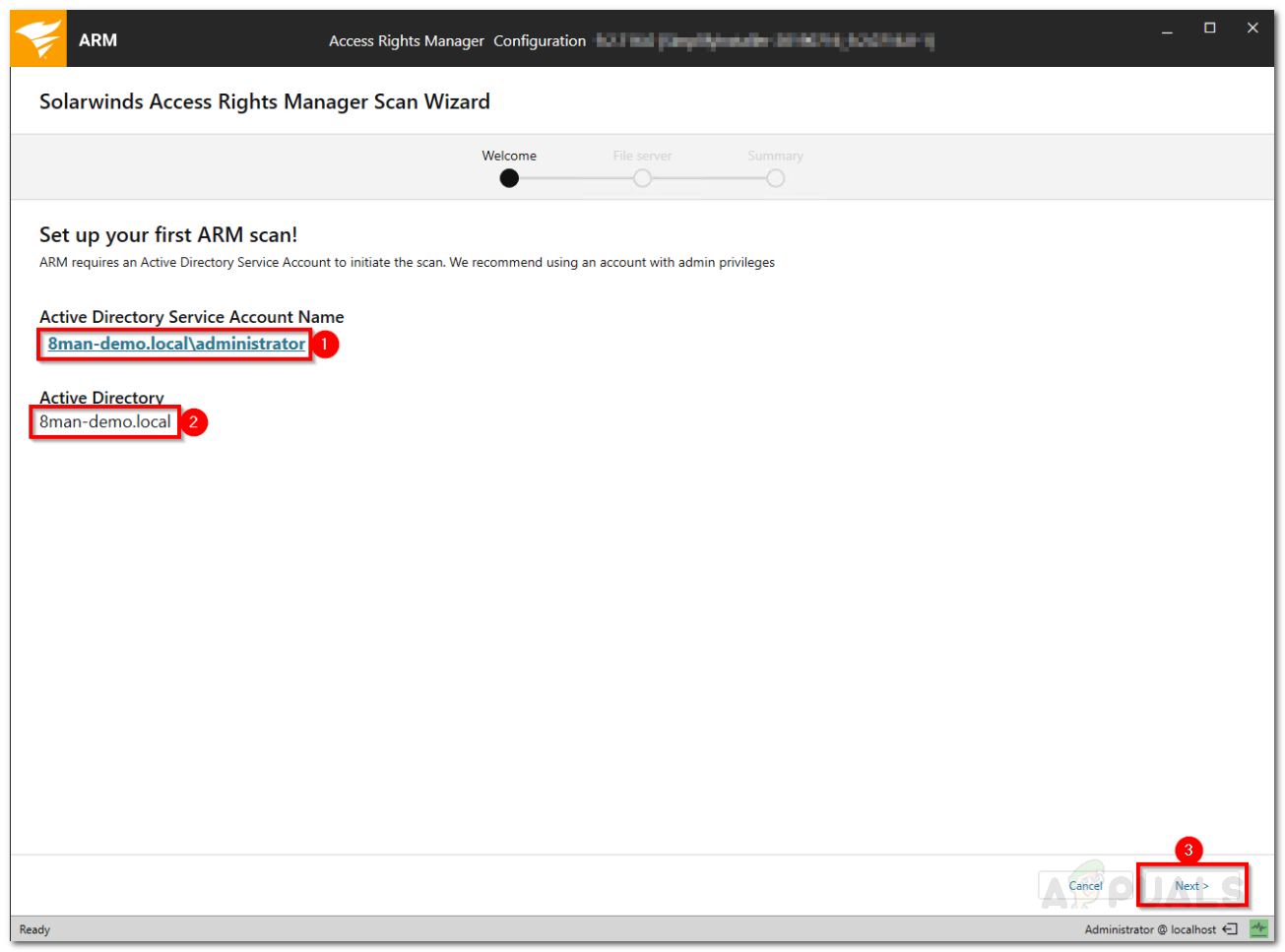

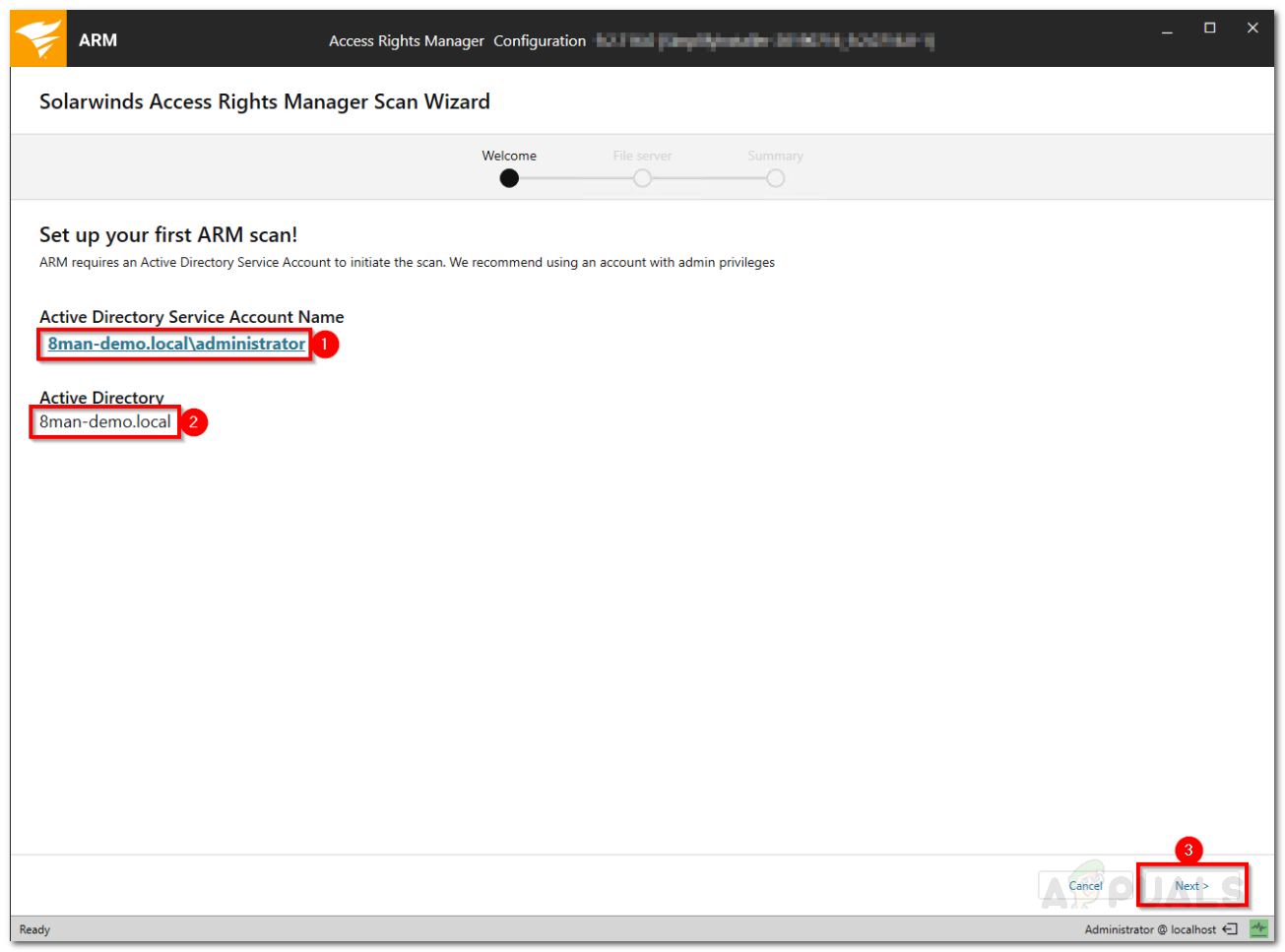

- بعد ذلك ، سيكون عليك إعداد ملف الدليل النشط مسح.

- قم بتوفير بيانات الاعتماد التي سيتم استخدامها لفحص Active Directory.

- سيعرض Access Rights Manager اسم المجال الذي تم فحصه. نجاح التالى .

فحص الدليل النشط

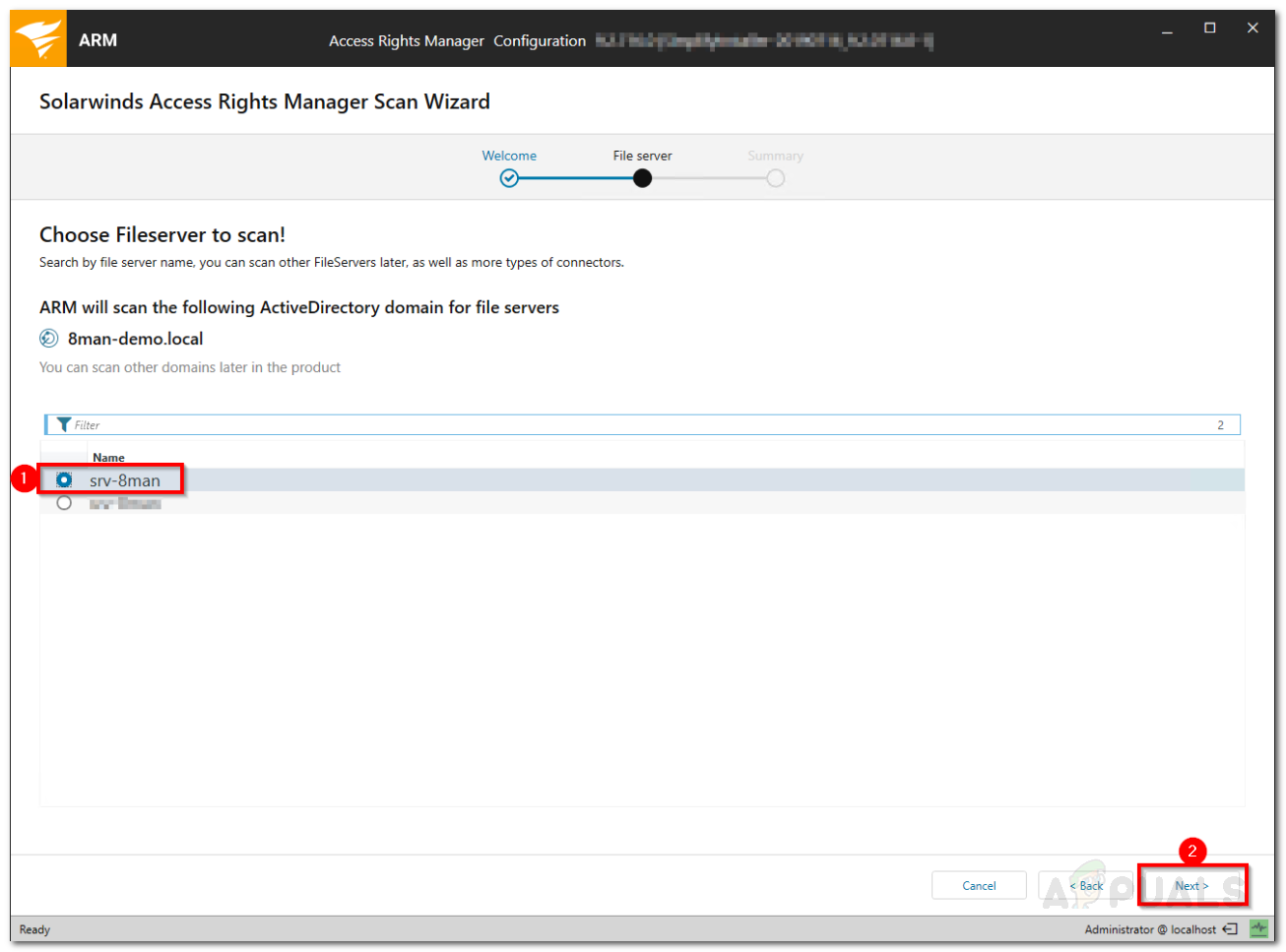

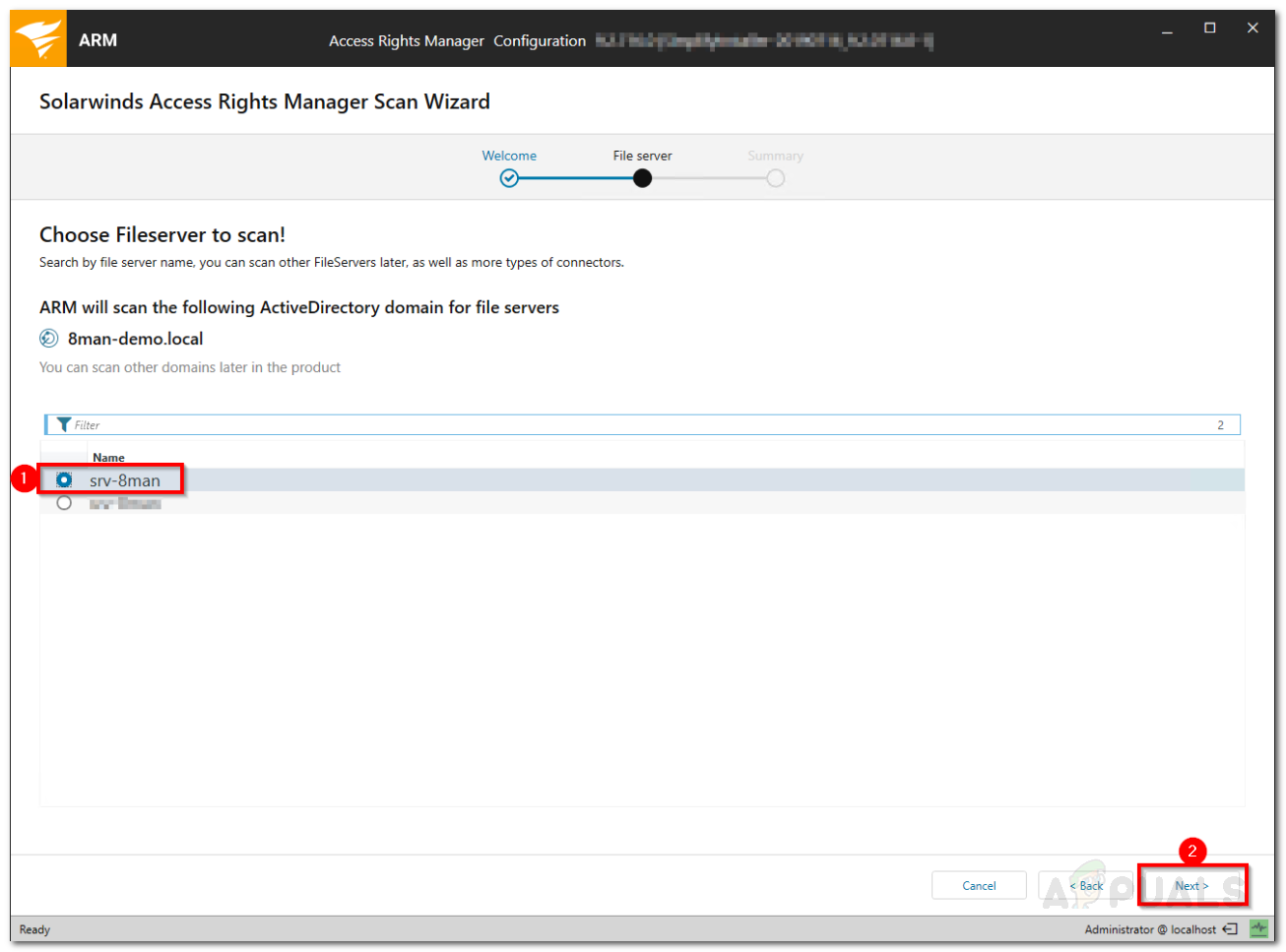

- بعد ذلك ، سيعرض Access Rights Manager خوادم الملفات في المجال المحدد.

- حدد خادم الملفات ثم انقر فوق التالى .

فحص خادم الملفات

- على ال ملخص الصفحة ، تحقق من المعلومات المقدمة. بمجرد أن تصبح جاهزًا ، انقر فوق ابدأ مسح . إذا اكتمل الفحص بنجاح ، فهذا يعني أنك جاهز لبدء استخدام Access Rights Manager.

إدارة حقوق الوصول

الآن بعد أن قمت بإعداد كل شيء ، يمكنك البدء في استخدام Access Rights Manager لعرض الدلائل المختلفة والمستخدمين الذين يمكنهم الوصول إليه. للبدء ، يوصى باستهداف الدلائل التي تحتوي على البيانات الأكثر حساسية والتحقق من مختلف المستخدمين الذين يمكنهم الوصول إليها. هيريس كيفية القيام بذلك:

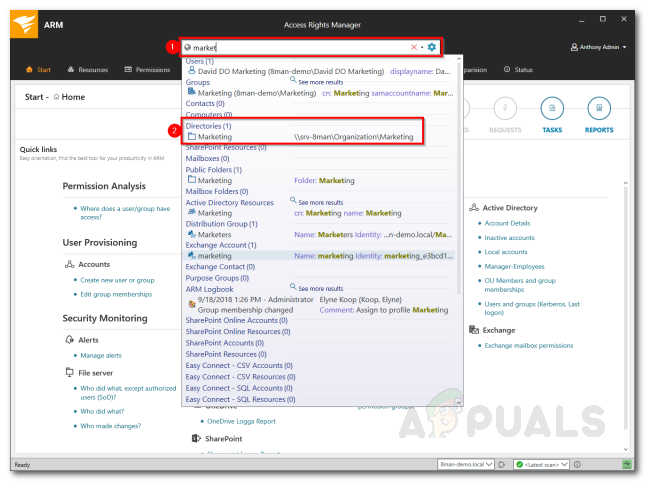

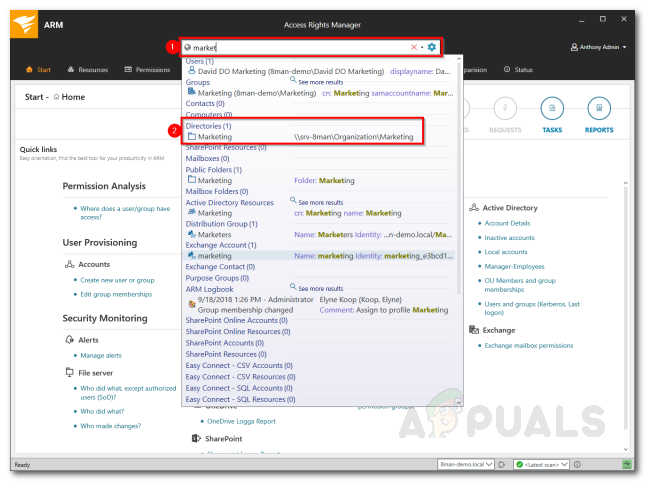

- على ال بداية الصفحة ، ابحث عن الدليل عن طريق كتابة اسمه في شريط البحث.

- انقر فوق الدليل الذي تريد إدارته من نتائج البحث.

البحث عن الدليل

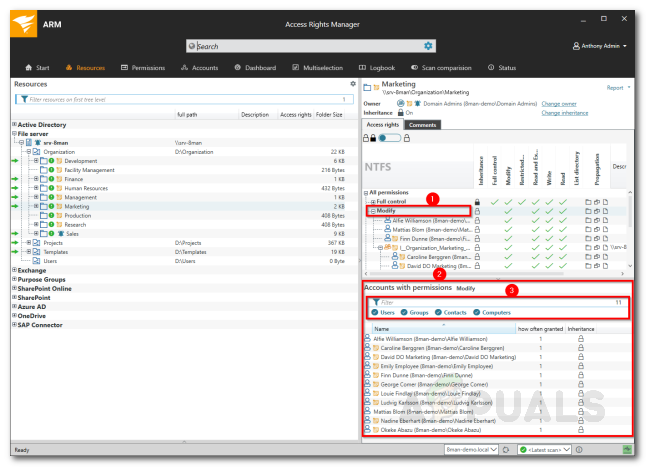

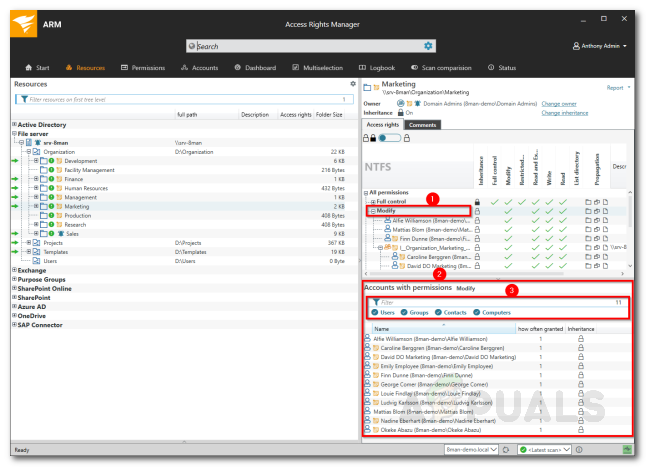

- سوف يتحول مدير حقوق الوصول تلقائيًا إلى مصادر التبويب.

- حدد الدليل الخاص بك وستتمكن من رؤيته في الجزء الأيمن.

- هنا ، سيعرض ARM جميع المستخدمين والأذونات التي يمتلكونها.

- يمكنك البحث عن الحسابات التي لها أذونات محددة للدليل المختار.

عرض وصول المستخدم

- يمكنك إجراء أي تغييرات حسب احتياجاتك.

مراقبة الوصول إلى البيانات الحساسة

باستخدام أداة Access Rights Manager ، يمكنك مراقبة الوصول إلى البيانات الحساسة على شبكتك. سيساعدك هذا في الحصول على إخطارك إذا حاول شخص ما الوصول إلى هذه الملفات. مفيد جدًا إذا كنت لا تريد أن يصل المستخدمون إلى البيانات المحددة. هيريس كيفية القيام بذلك:

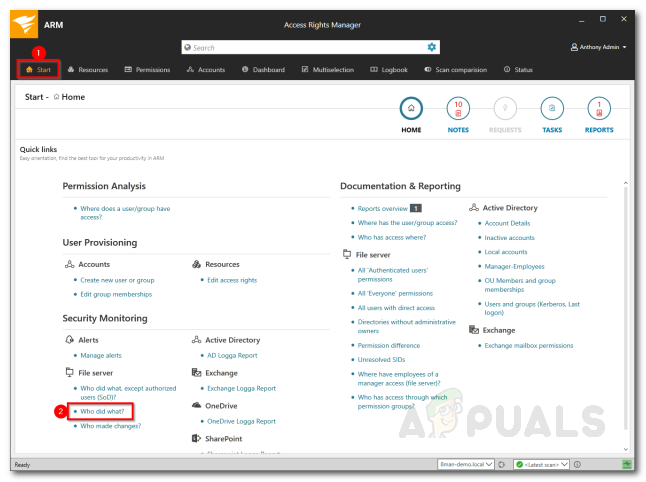

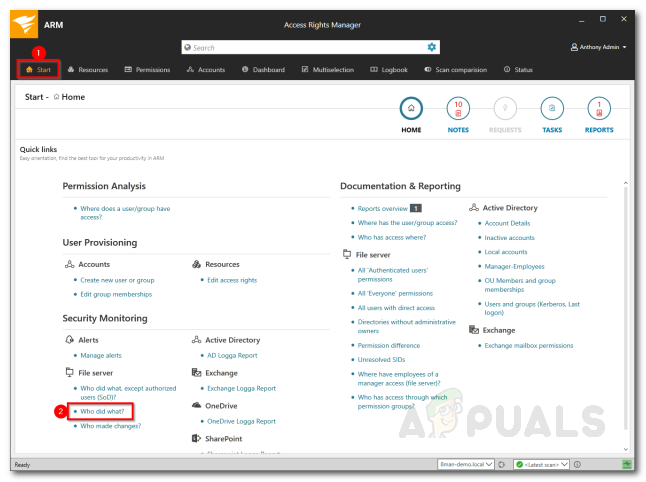

- انقر فوق بداية ثم تحت الأمان المراقبة ، انقر من فعل ماذا؟

مدير حقوق الوصول - مراقبة الأمان

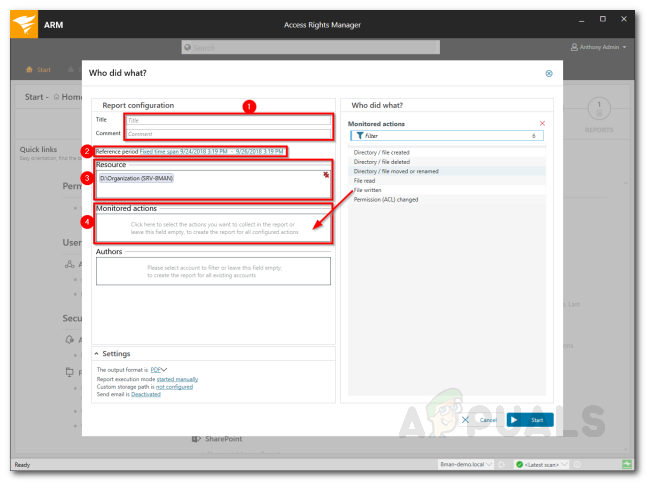

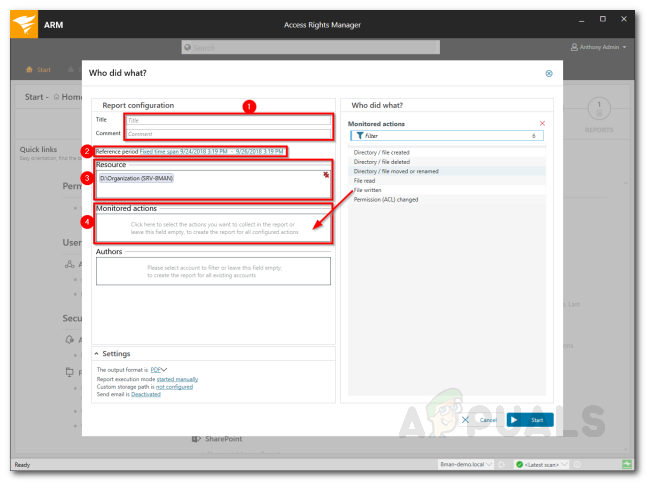

- بعد ذلك ، املأ الحقول المطلوبة مثل أ عنوان للتقرير ، أدخل أ تعليق إذا تحب. يمكنك تحديد ملف فترة لتسجيل الأحداث. إلى جانب ذلك ، يمكنك أضف الموارد و أجراءات التي تريد الحصول على تقرير عنها. اترك حقل الإجراءات فارغًا إذا كنت ترغب في الإبلاغ عن جميع الإجراءات.

إعداد تقرير

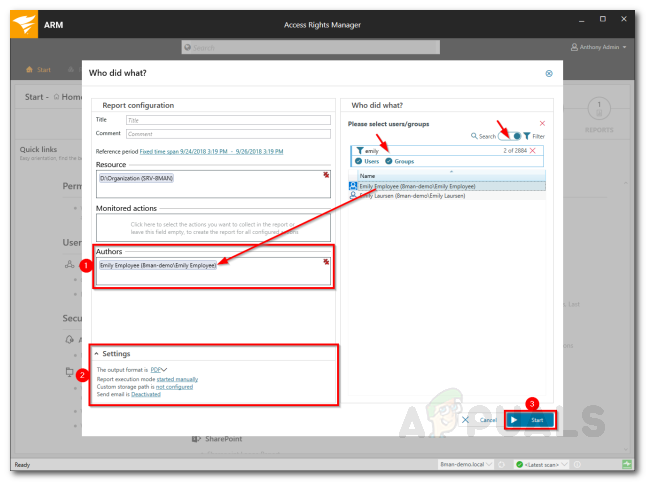

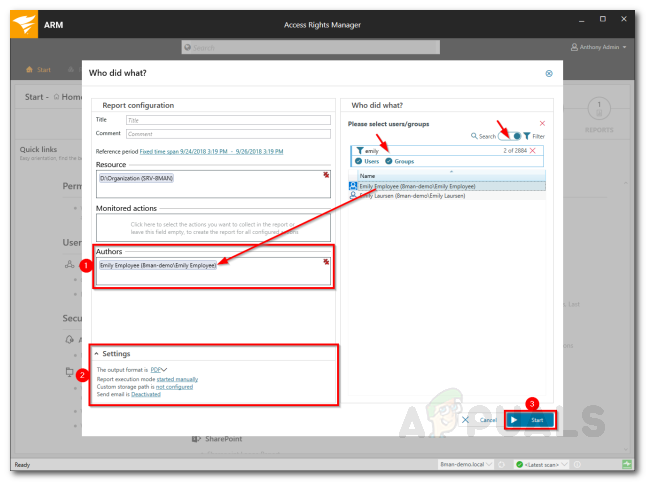

- تستطيع أضف المؤلفون إلى التقرير وحدد إعدادات الإخراج ضمن إعدادات .

إعداد تقرير

- بمجرد الانتهاء ، انقر فوق بداية .

![[FIX] الخداع فشل في تحميل الملف الشخصي](https://jf-balio.pt/img/how-tos/94/deceit-failed-load-profile.png)

![[FIX] خطأ تثبيت Google Earth PRO 1603](https://jf-balio.pt/img/how-tos/38/google-earth-pro-installation-error-1603.jpg)

![[FIX] رمز خطأ Overwatch LC-202](https://jf-balio.pt/img/how-tos/78/overwatch-error-code-lc-202.png)