توضيح التشفير

بالإضافة إلى إجراء التجسس الإلكتروني ، يبدو أن أجزاء كبيرة من مجموعات القرصنة التي ترعاها الدولة تشارك في تنفيذ هجمات إلكترونية ذات دوافع مالية. يبدو أن هذه الجرائم الإلكترونية تستهدف عددًا قليلاً من القطاعات المحددة ، ولكن الأكثر تضررًا هو صناعة ألعاب الفيديو عبر الإنترنت المتزايدة باستمرار. اكتشف باحثون أن الأفراد هم جزء من مجموعة أكبر من عمليات التجسس السيبراني الصينية التي ترعاها الدولة والتي يمكن أن تنشر مجموعة الأدوات والمهارات لتحقيق بعض الأرباح على طول الطريق. تتزايد أعمال الجريمة الإلكترونية التي تهدف إلى تحقيق مكاسب مالية كهدف أساسي بشكل مطرد مع تحول اللاعبين بشكل متزايد للألعاب إلى السحابة والخوادم البعيدة.

الباحثون في عين النار لقد وضعنا تقريرًا شاملاً عن APT41 ، وهي مجموعة تهديدات إلكترونية صينية غزيرة الإنتاج تقوم بنشاط تجسس برعاية الدولة. يعتقد بقوة أن المجموعة ترعاها أو تدعمها الإدارة الصينية. يدعي الباحثون أن مجموعة APT41 كانت تشن هجمات مستمرة على الشركات التي تخفي أسرارًا تجارية. ومع ذلك ، إلى جانب القيام بمهام التجسس الإلكتروني ، يقوم أعضاء المجموعة أيضًا بتنفيذ عمليات ذات دوافع مالية. وأشار الباحثون إلى أن بعض الأعضاء كانوا يستخدمون برامج ضارة كانت مخصصة بشكل عام لحملات التجسس.

تقوم مجموعة التجسس الإلكتروني الصينية APT41 أيضًا بتنفيذ هجمات إلكترونية بدوافع مالية:

مجموعات القرصنة التي ترعاها الدولة أو الجهات الفاعلة التي تهدد باستمرار لا يشاركون بشكل شائع في تنفيذ عمليات مفيدة ماليًا. تستفيد هذه المجموعات من ' مآثر يوم الصفر 'لتقديم برامج ضارة أو تنزيل حمولات متعددة في الخوادم الآمنة للشركات الدولية. عادة ما تكون هذه الثغرات مكلف للغاية على شبكة الويب المظلمة ، ولكن نادرًا ما يشتري المتسللون هذه من الوسطاء المستغلين لسرقة العملة الرقمية.

ومع ذلك ، يبدو أن مجموعة APT41 كانت تنغمس في السرقة الرقمية بالإضافة إلى إجراء التجسس الإلكتروني. يبدو أن السرقات الرقمية تتم لمكاسب شخصية بحتة. ومع ذلك ، يبدو أن الأعضاء يستخدمون البرامج الضارة وغيرها من البرامج الضارة التي لم يتم تصميمها لاستهداف مستخدمي الإنترنت بشكل عام. ببساطة ، يستخدم المتسللون برامج ضارة غير عامة مخصصة عادةً لحملات التجسس. ال تقرير شامل من FireEye يغطي 'النشاط التاريخي والمستمر المنسوب إلى APT41 ، وتطور التكتيكات والأساليب والإجراءات (TTP) للمجموعة ، ومعلومات عن الجهات الفاعلة الفردية ، ونظرة عامة على مجموعة أدوات البرامج الضارة الخاصة بهم ، وكيف تتداخل هذه المعرفات مع مشغلي التجسس الصينيين الآخرين المعروفين. '

اليوم نصدر تقريرًا عن # APT41 ، مجموعة تهديدات إلكترونية صينية غزيرة الإنتاج تقوم بنشاط تجسس برعاية الدولة في موازاة مع عمليات ذات دوافع مالية.

زورونا على # بوسا لمعرفة المزيد من موقعنا # تهديدات خبراء.

>> اقرأ المزيد: https://t.co/ub4P9b1XHe pic.twitter.com/yXpK8ve0xm

- FireEye (FireEye) 7 أغسطس 2019

تقليديا ، استهدف المتسللون الذين يلاحقون الخزائن الرقمية لسرقة الأموال حوالي 15 قطاعًا صناعيًا رئيسيًا. من بين هؤلاء ، الأكثر ربحًا هي الرعاية الصحية الرقمية وبراءات الاختراع وغيرها من التكنولوجيا المتقدمة والاتصالات السلكية واللاسلكية وحتى التعليم العالي. ومع ذلك ، فإن صناعة ألعاب الفيديو المتفجرة على الإنترنت أصبحت الآن هدفًا جذابًا أيضًا. في الواقع ، يشير التقرير إلى أن أعضاء مجموعة APT41 ربما بدأوا في استهداف صناعة الألعاب بعد عام 2014. ومع ذلك ، تظل المهمة الأساسية للمجموعة هي التجسس الإلكتروني. من الواضح أنهم يساعدون الصين في تسريع مهمة 'صنع في الصين 2025'. بعبارة أخرى ، يعمل عدد غير قليل من مجموعات التهديد المستمرة التي يبدو أنها تأتي من الصين بشكل عام نحو خطط التنمية الاقتصادية الخمسية للصين. ببساطة ، يبدو أنهم يدعمون طموحات البلاد. لقد أوضحت الصين بشكل واضح أن الدولة تريد أن تبدأ القوى العاملة والشركات الوطنية عالية التصنيع في إنتاج منتجات وخدمات عالية القيمة.

كيف تهاجم مجموعة APT41 صناعة ألعاب الفيديو عبر الإنترنت؟

يبدو أن مجموعة APT41 مهتمة بشكل خاص بمطاردة الشركات العاملة في قطاع التعليم العالي وخدمات السفر والأخبار / وسائل الإعلام. يبدو أيضًا أن المجموعة تتعقب الأفراد البارزين وتحاول الاستفادة من شبكة اتصالاتهم. في الماضي ، حاولت المجموعة الحصول على وصول غير مصرح به إلى أنظمة حجز الفندق في محاولة واضحة لتأمين المنشأة.

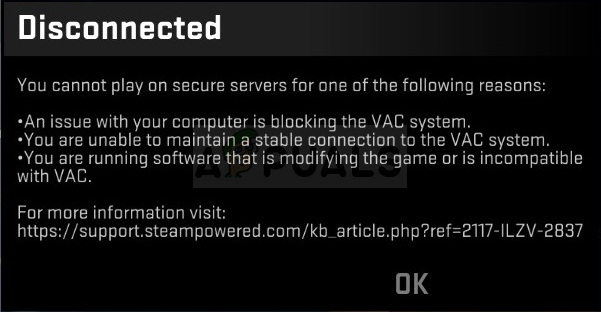

ومع ذلك ، بالإضافة إلى الأنشطة المذكورة أعلاه التي ترعاها الدولة ، يسعى بعض أعضاء مجموعة APT41 وراء صناعة ألعاب الفيديو لتحقيق مكاسب مالية شخصية. يطارد المتسللون العملات الافتراضية ، وبعد مراقبة مجموعات أخرى مماثلة ، حاولت APT41 أيضًا نشر برامج الفدية .

صيحة خاصة ل تضمين التغريدة وبقية فريق Adversary Pursuit لسنوات عملهم # APT41 . قام فريقنا بصياغة العديد من أسماء البرامج الضارة المدرجة أدناه - وعكسها بشكل شامل تضمين التغريدة وغيرهم من أعضاء #توهج https://t.co/jvlg1VMQQm

- BarryV (BarryV) 7 أغسطس 2019

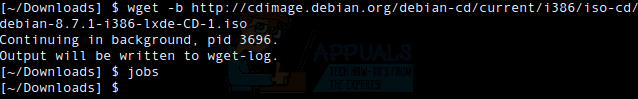

والمثير للدهشة أن المجموعة تحاول الوصول إلى بيئات إنتاج الألعاب الخلفية. تقوم المجموعة بعد ذلك بسرقة شفرة المصدر بالإضافة إلى الشهادات الرقمية التي تُستخدم بعد ذلك لتوقيع البرامج الضارة. يُعرف APT41 باستخدام وصوله إلى بيئات الإنتاج لإدخال تعليمات برمجية ضارة في الملفات الشرعية. الضحايا غير المرتابين ، بما في ذلك المنظمات الأخرى ، يقومون بتنزيل هذه الملفات الملوثة من خلال قنوات تبدو مشروعة. نظرًا لتوقيع الملفات والشهادات ، تم تثبيت التطبيقات بنجاح.

الأمر الأكثر إثارة للقلق هو حقيقة أن المجموعة يمكن أن تتحرك دون أن يتم اكتشافها داخل الشبكات المستهدفة ، بما في ذلك التمحور بين أنظمة Windows و Linux . علاوة على ذلك ، يحد APT41 من نشر البرامج الضارة للمتابعة على أنظمة ضحية محددة بواسطة المطابقة مع معرفات النظام الفردية . ببساطة ، تلاحق المجموعة مستخدمين محددين ، ربما بكمية كبيرة من العملات الرقمية. يُعتقد أن APT41 يحتوي على 46 نوعًا مختلفًا من البرامج الضارة ، والتي تشمل الأبواب الخلفية ، وسرقة بيانات الاعتماد ، و keyloggers ، والعديد من برامج rootkits.

العلامات الأمن الإلكتروني

![[FIX] رمز خطأ Netflix F7053 1803 على Mozilla Firefox](https://jf-balio.pt/img/how-tos/66/netflix-error-code-f7053-1803-mozilla-firefox.png)